Archives

now browsing by author

Une enquête choc montre comment l’antivirus Avast vend vos données de navigation

Utilisé par 435 millions d’utilisateurs dans le monde, l’antivirus Avast collecte et revend les données de navigation Internet à de grandes entreprises, comme le montre une enquête menée par Motherboard et PCMag.

« Leaked Documents Expose the Secretive Market for Your Web Browsing Data »

En quelques mots :

-

- Installé sur un ordinateur, le logiciel antivirus d’Avast collecte les données de navigation web des utilisateurs qui cochent un opt-in de collecte de données.

-

- Jumpshot, une filiale d’Avast, se charge de trier ces données et de les revendre à des entreprises comme Google, Microsoft, McKincsey, Pepsi ou… Sephora.

- Les données de navigation revendues comprennent les positions GPS sur Google Maps, les recherches YouTube, mais aussi les visites anonymisées sur des sites pornographiques.

Avast adresse un droit de réponse :

En décembre 2019, nous avons rapidement pris les mesures nécessaires pour répondre aux normes des boutiques d’extensions des navigateurs et nous sommes maintenant conformes à leurs exigences en ce qui concerne nos extensions de sécurité en ligne. Dans le même temps, nous avons complètement cessé d’utiliser les données des extensions de navigateur à d’autres fins que le moteur de sécurité principal, y compris le partage avec notre filiale Jumpshot.

Nous veillons à ce que Jumpshot n’acquière pas d’information d’identification personnelles, notamment le nom, l’adresse email ou encore les coordonnées. Les utilisateurs ont toujours eu la possibilité de refuser de partager des données avec Jumpshot. En juillet 2019, nous avions déjà commencé à mettre en place un choix explicite d’acceptation ou de refus pour tous les nouveaux téléchargements de notre logiciel, et nous invitons maintenant nos utilisateurs gratuits actuels à faire un choix d’acceptation ou de refus, un processus qui sera achevé en février 2020.

Notre politique de confidentialité détaille les protections que nous mettons en place pour tous nos utilisateurs. Ces derniers peuvent également choisir d’ajuster leur niveau de confidentialité en utilisant le large éventail de paramètres disponibles dans nos produits, y compris le contrôle de tout partage de données à tout moment. Nous nous conformons volontairement aux exigences du RGPD et de la Loi sur la protection du consommateur de Californie (CCPA) en matière de protection de la vie privée pour l’ensemble de notre base d’utilisateurs mondiale.

Nous avons une longue expérience de la protection des appareils et des données des utilisateurs contre les logiciels malveillants. Nous comprenons et prenons au sérieux la responsabilité d’équilibrer la vie privée des utilisateurs avec l’utilisation nécessaire des données pour nos principaux produits de sécurité

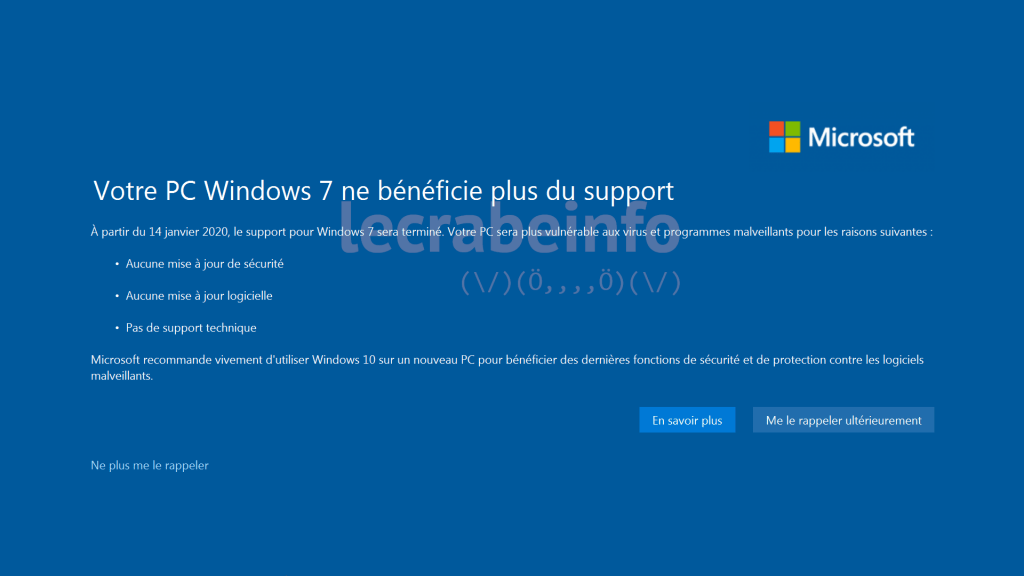

Windows 7 : comment désactiver la notification plein écran de fin de support

Windows 7 affiche désormais une notification plein écran aux utilisateurs pour prévenir de la fin du support. Voici comment désactiver cette notification.

Windows 7 c’est fini. Le très célèbre système d’exploitation de Microsoft n’est aujourd’hui plus pris en charge par la firme. Des failles de sécurité non corrigée peuvent donc apparaitre et continuer d’utiliser Windows 7 est fortement déconseillé.

Pour pousser à l’abandon du système, Microsoft a mis en place depuis plusieurs semaines des notifications pour préparer les utilisateurs. Désormais, c’est une notification plein écran qui s’affiche pour rappeler l’utilisateur de la fin du support.

COMMENT DÉSACTIVER CETTE NOTIFICATION

Le moyen recommandé de désactiver cette notification est de passer sur un autre système d’exploitation : mettre à jour (gratuitement) Windows 7 vers Windows 10, ou installer une distribution GNU/Linux.

Si vous lisez cet article, c’est sans doute parce que vous souhaitez continuer d’utiliser Windows 7 à vos risques et périls. Dans ce cas, voici comment supprimer la notification en continuant d’utiliser l’OS.

- Ouvrez la fenêtre « Exécuter » (Win+R), puis taper « regedit »

- Naviguez dans l’arborescence en suivant le chemin : « HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\EOSNotify »

- Créez ou modifiez (si elle existe déjà) la clé DWORD 32 Bits « DiscontinueEOS »

- Attribuez-la la valeur « 1 »

Une fois cette modification du registre opérée, Windows 7 ne devrait plus vous afficher de notifications. On rappelle une nouvelle fois que cette opération n’est pas recommandée, et qu’il vaut mieux abandonner Windows 7.

Source : Windows 7 : comment désactiver la notification plein écran de fin de support – Frandroid

Windows 7, c’est fini : tout comprendre en quelques questions

C’est la fin pour Windows 7. Qu’est-ce que ça veut dire ? Qu’est-ce que vous pouvez y faire ? On vous explique tout.

Lancé en 2009, Windows 7 tire aujourd’hui sa révérence. C’est en effet la date du 14 janvier 2020 que Microsoft a choisie comme date butoir pour l’arrêt du support étendu de son système d’exploitation. Après un peu plus de 10 ans d’existence, il est temps de dire au revoir à Windows 7.

QU’EST-CE QUE LA FIN DU SUPPORT ?

Comme expliqué depuis un an déjà, le support de Windows 7 va désormais s’arrêter. Qu’est-ce que cela signifie concrètement ? En principe, Microsoft ne fournira plus de mise à jour ni de correctif pour cette version du système d’exploitation.

Si une faille de sécurité venait à être découverte sur Windows 7, elle ne devrait donc pas être corrigée et les ordinateurs tournant sous cette version resteraient vulnérables à une attaque.

Notez que cela concerne Windows, mais que certains éditeurs de logiciels devraient également suivre le mouvement et arrêter peu à peu la maintenance des produits taillés pour Windows 7. Dans le cas de Google Chrome par exemple, la version Windows 7 du navigateur devrait être abandonnée le 15 juillet 2021.

ET POUR LES ENTREPRISES ?

Cette fin de support concerne essentiellement les particuliers. En effet, Microsoft prolonge le support de Windows 7 pour les entreprises qui payeront pour cela.

Cette offre, baptisée Windows 7 Extended Security Updates, permettra aux entreprises disposant d’un grand parc de machines de profiter de mises à jour de sécurité jusqu’en 2023 afin de leur laisser plus de temps pour migrer.

FAUT-IL RACHETER UN NOUVEL ORDINATEUR ?

Rassurez-vous, si vous avez un ordinateur — pas trop vieux — sous Windows 7, il n’est pas obligatoire de changer de machine dans l’immédiat. Il existe plusieurs possibilités :

- Mettre à jour (gratuitement) votre Windows 7 vers Windows 10 ou acheter une licence

- Installer un autre système d’exploitation (une distribution Linux par exemple)

- Continuer d’utiliser Windows 7 (déconseillé)

QUELLE CONFIGURATION POUR WINDOWS 10 ?

Si vous décidez de passer sous Windows 10, sachez tout de même que le système requiert une configuration minimum pour tourner correctement :

| Configuration minimum requise | |

|---|---|

| Processeur | 1 GHz ou plus rapide (ou SoC) |

| RAM | 1 Go pour 32 bits 2 Go pour 64 bits |

| Disque dur | 16 Go pour 32 bits 32 Go pour 64 bits |

| Carte graphique | DirectX 9 ou version ultérieure avec pilote WDDM 1.0 |

| Écran | 800×600 pixels |

| Connexion internet | Nécessaire |

Si votre ordinateur est assez puissant, n’hésitez donc pas à passer à la dernière version de Windows 10.

Source : Windows 7, c’est fini : tout comprendre en quelques questions

Quand c’est gratuit… c’est toi le produit !

Avast commercialise les données des utilisateurs de son antivirus gratuit. Opéra et Mozilla effacent les extensions de l’antivirus gratuit proposées en téléchargement pour leur navigateur.

La création d’un outil, d’un site web, de sa mise à jour a un coût. Proposer ce type de service gratuitement réclame de l’argent pour la continuité de la proposition numérique. Bref, le gratuit coûte cher à celui qui le propose. Certains créateurs ont besoin de faire rentrer les dollars. Et pour cela, la données devient un minerai commercialisable.

La société Avast vient d’en faire les frais avec son antivirus gratuit. Il a été découvert que les données des utilisateurs de la version « free » de l’antivirus était revendu.

Extensions retirées chez Opera et Mozilla

En réponse à cette information du journal Forbes, qui il faut bien l’avouer n’a rien d’étonnant, Mozilla et Opera ont retiré les extensions Avast de leur navigateur. Vous vous demandiez donc où étaient passées les extensions Avast Online Security, Avast SafePrice, AVG Online Security et AVG SafePrice. Poubelle. Elles collectaient l’historique de navigation des utilisateurs ! Google n’a pas retiré la possibilité d’installer l’extension dans son navigateur Chrome.

Le président d’Avast, Ondrej Vlcek, confirme cette collecte marketing. Elle serait anonymisée. Les informations sont analysées par une filiale d’Avast, Jumpshot. Une société d’étude marketing. Cette collecte représenterait 5 % du chiffre d’affaires d’Avast (20 millions de dollars / Euros).

Source : ZATAZ

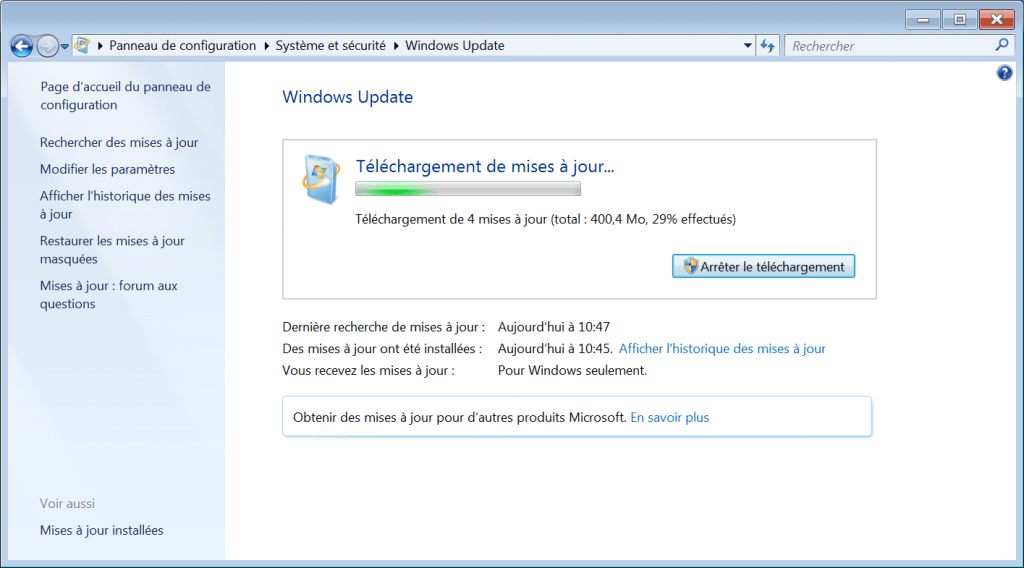

Windows 7 : recevoir les mises à jour de sécurité jusqu’en 2023

Vous êtes encore sur Windows 7 et vous souhaitez recevoir les mises à jour de sécurité après le 14 janvier 2020, date officielle de la fin du support étendu ?

Dans ce tutoriel, nous allons voir comment faire pour continuer de recevoir les mises à jour de sécurité sur Windows 7 jusqu’en janvier 2023 grâce au hack BypassESU développé par nos amis de chez MyDigitalLife ! 👍

Préambule : les mises à jour de sécurité étendues (ESU)

Le support étendu de Windows 7 se termine le 14 janvier 2020. Après cette date, plus aucune mise à jour de sécurité ne sera diffusée par Microsoft aux utilisateurs de Windows 7 via Windows Update.

Cependant, pour satisfaire les entreprises qui possèdent encore beaucoup d’ordinateurs sous Windows 7 et qui n’ont pas encore effectuées la migration vers Windows 10, Microsoft propose un programme de mises à jour de sécurité étendues (Extended Security Updates, ESU) d’une durée maximale de trois ans à compter de la date de fin du support étendu de Windows 7.

Ce programme ESU permet de recevoir des mises à jour de sécurité critiques et/ou importantes après la fin du support étendu de Windows 7. Le programme est payant et destiné aux clients disposant d’une licence en volume de Windows 7 Professionnel ou Windows 7 Entreprise. Les tarifs sont d’ailleurs exorbitants :

| Windows 7 Entreprise | Windows 7 Professionnel | |

|---|---|---|

| 1re année | 25 $ / appareil | 50 $ / appareil |

| 2e année | 50 $ / appareil | 100 $ / appareil |

| 3e année | 100 $ / appareil | 200 $ / appareil |

Voici les dates de début et de fin de diffusion des mises à jour de sécurité étendues pour toutes les versions et éditions de Windows concernées :

| Début des mises à jour de sécurité étendues | Fin des mises à jour de sécurité étendues | |

|---|---|---|

| SQL Server 2008/R2 (Entreprise, Standard, Datacenter, Web, Workgroup) | 9 juillet 2019 | 12 juillet 2022 |

| SQL Server 2008/R2 pour Embedded Systems | ||

| Windows Server 2008/R2 (Datacenter, Standard, Entreprise) | 14 janvier 2020 | 10 janvier 2023 |

| Windows 7 (Professionnel, Entreprise) | ||

| Windows 7 Professional for Embedded Systems | ||

| Windows Server Embedded 2008/R2 | ||

| Windows Embedded Standard 7 | 13 octobre 2020 | 10 octobre 2023 |

| Windows Embedded POSReady 7 | 12 octobre 2021 | 14 octobre 2024 |

En résumé, Microsoft diffusera des mises à jour de sécurité étendues pour Windows 7 Entreprise et Windows 7 Professionnel jusqu’au 10 janvier 2023 aux clients ayant souscris au programme payant ESU.

Recevoir les mises à jour de sécurité étendues sur Windows 7

BypassESU : présentation

Vous pensez que vous ne pouvez pas profiter de ces mises à jour de sécurité étendues pour votre Windows 7 ? Faux ! ☝

Un membre de MyDigitalLife a développé un hack nommé « BypassESU » pour contourner l’éligibilité au programme ESU et permettre de recevoir les mises à jour de sécurité étendues alors même que vous n’avez pas souscrit au programme !

Comment ça marche ?

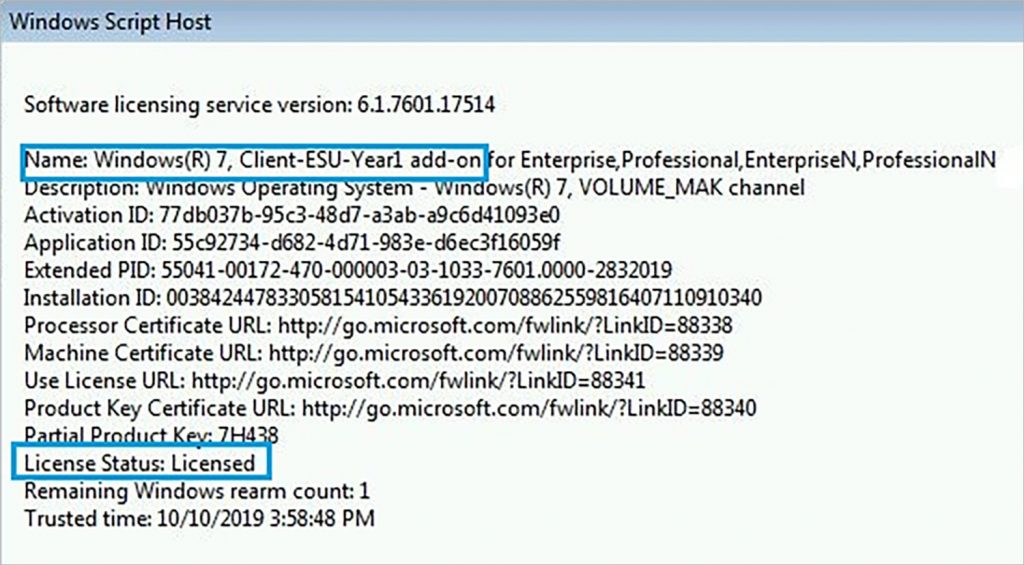

Officiellement, pour recevoir les mises à jour de sécurité étendues, les utilisateurs doivent installer une clé de produit ESU délivrée par Microsoft sur chacun de leurs appareils sous Windows 7. Une fois la clé de produit ESU installée et activée, l’appareil sous Windows 7 accède aux futures mises à jour de sécurité étendues déployées par Microsoft.

Le hack BypassESU contourne le système de vérification qui vérifie si un appareil peut bénéficier ou non des mises à jour de sécurité étendues. Pour ce faire, il patche le système d’exploitation afin que le système de vérification retourne toujours « autorisé », permettant ainsi à l’appareil de recevoir les mises à jour de sécurité du programme ESU.

Plus fort encore, BypassESU permet à toutes les éditions de Windows 7 de bénéficier de ces mises à jour de sécurité étendues : Starter, Édition Familiale Basique, Édition Familiale Premium, Professionnel, Édition Intégrale et Entreprise, en 32 bits et 64 bits.

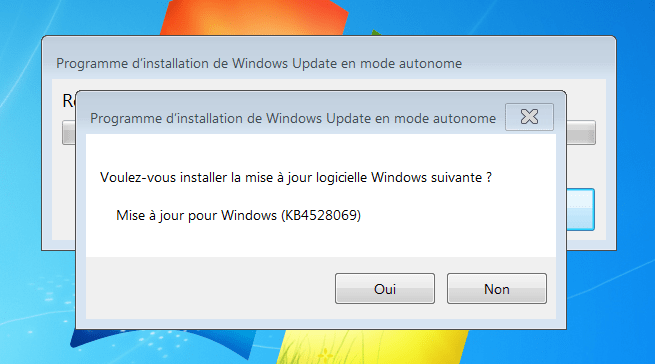

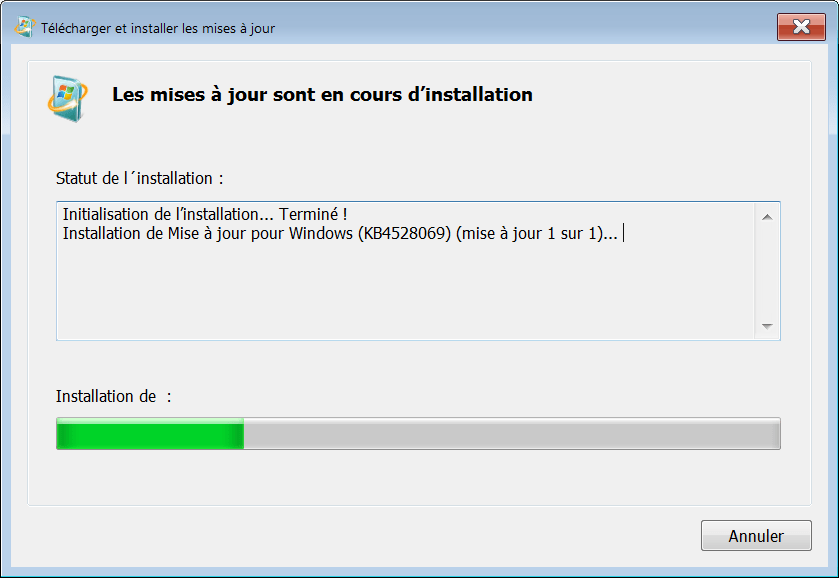

Pour tester le bon fonctionnement du hack BypassESU, il suffit d’installer la mise à jour KB4528069 qui teste si l’appareil est correctement configuré pour recevoir les mises à jour de sécurité étendues. Après plusieurs tests, il s’avère que BypassESU fonctionne bel et bien !

Vous pensiez être contraint d’abandonner Windows 7 ? Bonne nouvelle, vous allez pouvoir l’utiliser sereinement pendant encore 3 ans… 😉

Installer BypassESU sur Windows 7

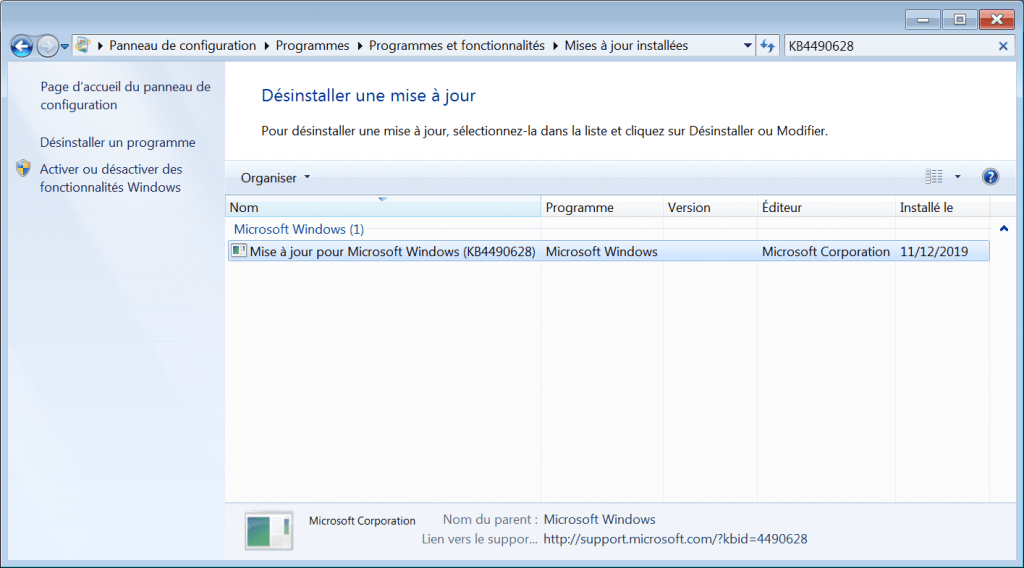

- Installez les mises à jour suivantes :

- Pour Windows 7 64 bits : KB4490628 (x64) et KB4474419 (x64).

- Pour Windows 7 32 bits : KB4490628 (x86) et KB4474419 (x86).

- Redémarrez votre ordinateur.

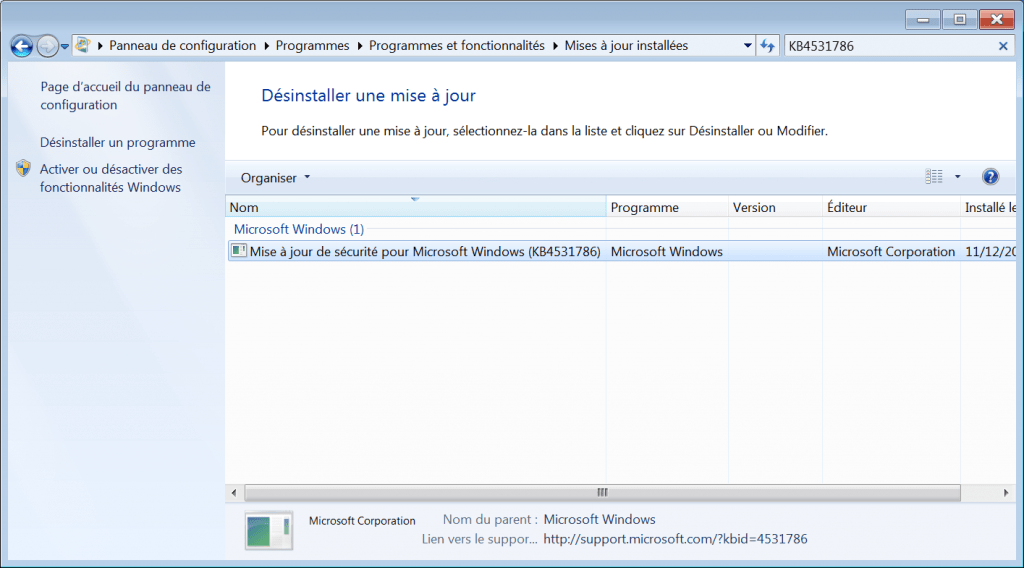

- Installez la mise à jour KB4531786 :

- Pour Windows 7 64 bits : KB4531786 (x64).

- Pour Windows 7 32 bits : KB4531786 (x86).

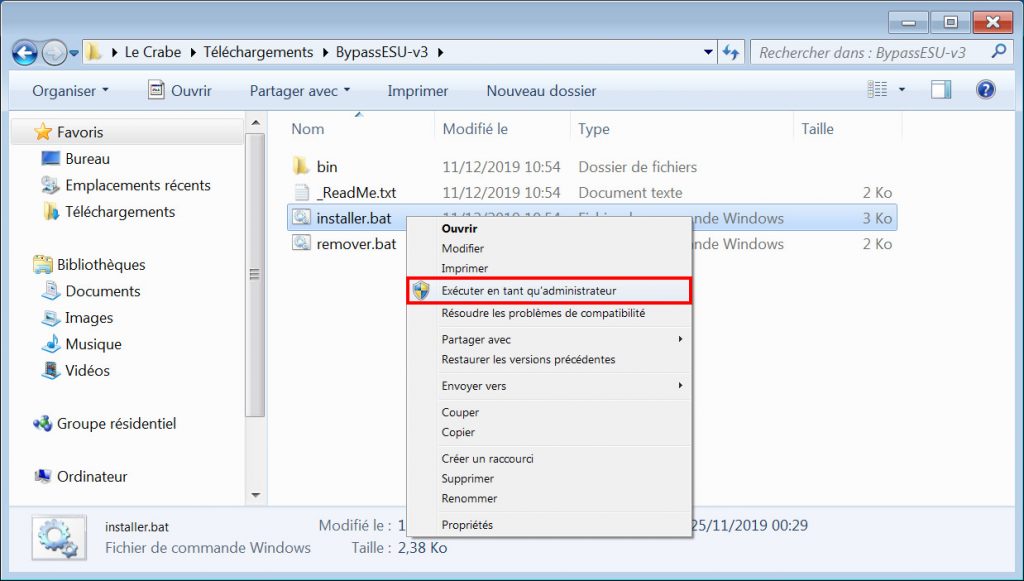

- Téléchargez puis décompressez l’archive ZIP suivante : BypassESU-V3.zip.

- Pour installer le hack BypassESU, faites un clic droit sur installer.bat > Exécuter en tant qu’administrateur.

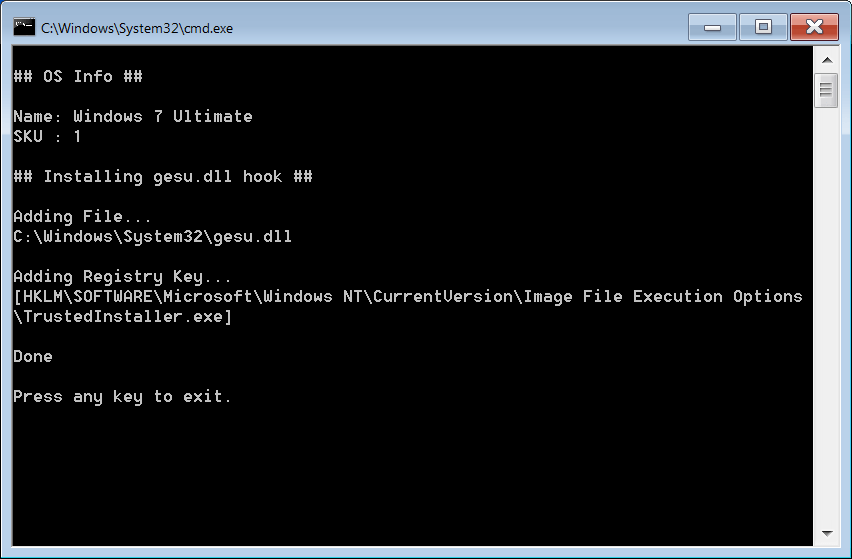

- Patientez pendant l’installation du hack BypassESU puis appuyez sur n’importe quelle touche pour quitter.

- Pour vérifier que le hack BypassESU fonctionne bel et bien, téléchargez puis installez la mise à jour KB4528069.

La mise à jour KB4528069 est une mise à jour de test qui permet de vérifier si un appareil sous Windows 7 peut recevoir les Extended Security Updates (ESUs) après le 14 janvier 2020, date de fin du support étendu.

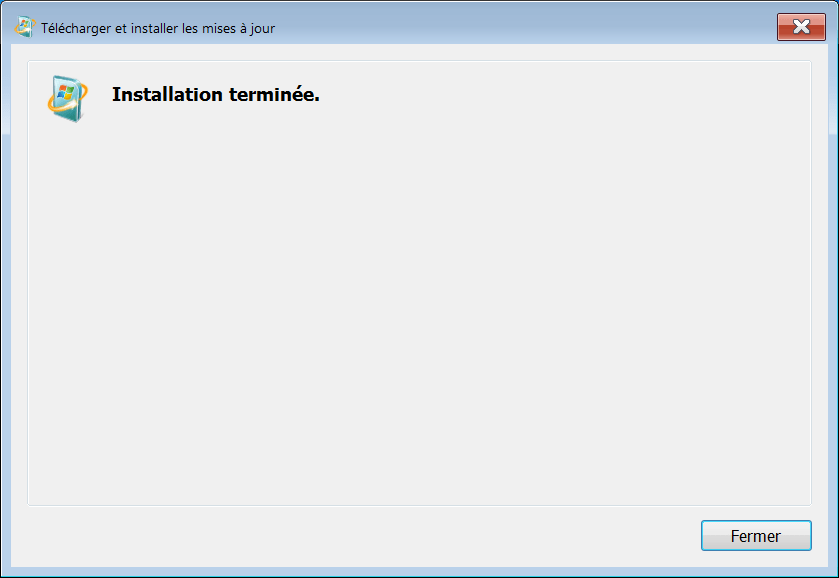

- Si vous avez le message « Installation terminée », c’est que tout est bon : vous recevrez les futures mises à jour de sécurité étendues sur votre PC Windows 7.

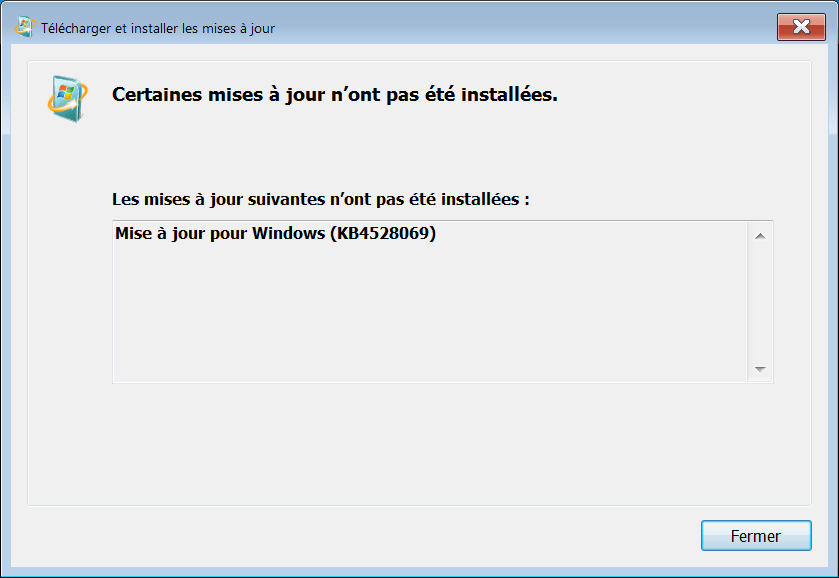

En revanche, si vous avez le message « Les mises à jour suivantes n’ont pas été installées : Mise à jour pour Windows (KB4528069) », c’est que le hack n’est pas actif.

- Pour désinstaller le hack BypassESU, exécutez simplement le fichier remover.bat en tant qu’administrateur.

Source : Le Crabe Info

MacOS Catalina est désormais disponible pour tous : attention à la disparition du 32 bits !

On savait que ça ne tarderait pas : macOS Catalina (version 10.15) est désormais accessible à tous les possesseurs de MacBook ou d’iMac.

Apple boucle aujourd’hui la boucle en mettant à jour le dernier système d’exploitation de son écosystème. Plusieurs semaines après l’arrivée d’iOS 13, iPadOS et leurs équivalents sur Apple TV et Apple Watch.

MacOS Catalina est disponible sur tous les Macs à partir d’OS X Mavericks 10.9 (mi-2012). Pensez à effectuer une sauvegarde via Time Machine avant d’installer la mise à jour.

Le support des applications 32 bits n’est plus assuré

Ce n’est pas une nouvelle fonctionnalité, mais c’est sans doute l’un des plus gros changements portés par macOS Catalina. Dès lors que vous mettrez votre Mac à niveau, vos applications 32 bits sont susceptibles de ne plus fonctionner.

Rassurez-vous : les développeurs ont eu le temps de se préparer à ce changement. À la WWDC 2018, Apple avait annoncé que macOS Mojave (10.14) serait la dernière version à prendre en charge le 32 bits — une architecture largement obsolète à laquelle on préfère désormais le 64 bits.

Pour connaître quelles applications de votre système utilisent une architecture 32 bits, rendez-vous dans le menu Pomme en pressant la touche alt, cliquez sur Logiciel > Applications, et triez les applications en fonction de leur architecture. Si des applications essentielles pour vous affichent « 32 bits », il serait plus sage de patienter que les développeurs la mette à jour avant de passer sur macOS Catalina.

L’iPad prend plus de place sur macOS

Ceci étant dit, passons aux réjouissances. Comme chacun sait, l’iPad peut désormais faire office d’écran secondaire sur Mac. D’un simple clic, on peut connecter son ordinateur en Wi-Fi à sa tablette et s’en servir comme d’un deuxième moniteur. Bien entendu, l’Apple Pencil est pris en charge, et votre iPad devient alors une tablette graphique haut de gamme.

iPad toujours : macOS Catalina signe l’arrivée du programme Catalyst. Derrière ce nom barbare se cache la possibilité, pour les développeurs, de rendre leurs applications iPad compatibles Mac. En d’autres termes, certaines applications de l’App Store (iPad) peuvent être téléchargées sur Mac.

Si Apple a beaucoup communiqué sur le retour (de fait) d’une application « native » de Twitter sur macOS, celle-ci n’est pour l’heure pas encore disponible via Catalyst. La liste des applications iPad compatibles Mac se trouve juste ici.

La disparition d’iTunes

Autre perturbation de taille signée par l’arrivée de Catalina : iTunes tire sa révérence. Désormais, brancher un iDevice à votre Mac le fera apparaître dans le Finder, et les différents services Apple s’affichent maintenant dans trois applications distinctes : Music, Podcasts et TV.

Aussi, Apple Arcade fait désormais partie intégrante de l’écosystème Apple. Ce service permet, contre un abonnement mensuel de 4,99 €, d’avoir accès à une centaine de jeux aussi bien sur Mac, iPhone, iPad qu’Apple TV.

On rappellera enfin que macOS 10.15 se veut désormais beaucoup plus alerte en termes de confidentialité. À chaque lancement d’application, l’OS vous avertira si celle-ci souhaite accéder à certaines parties de votre ordinateur.

Source : Apple

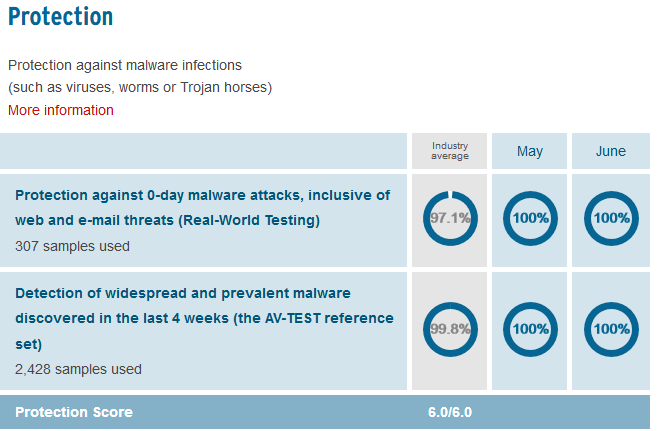

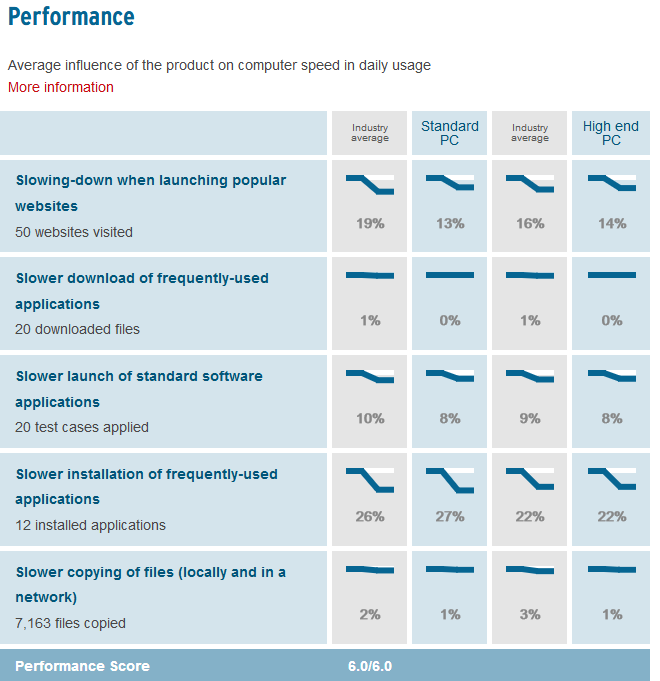

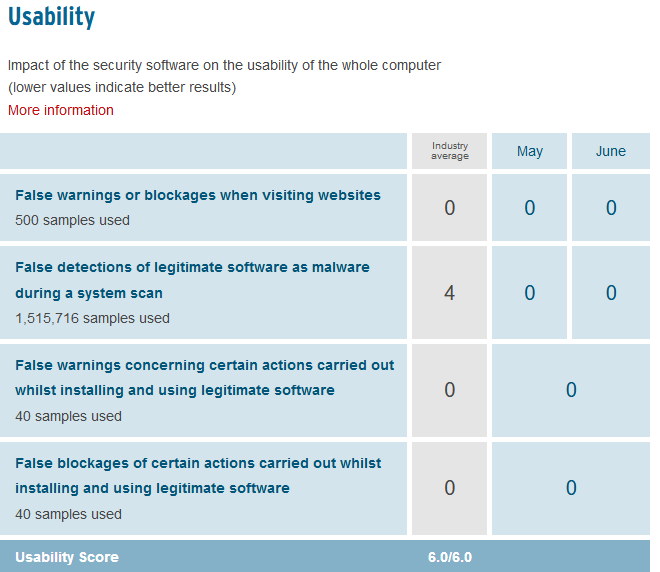

Comparatif d’antivirus AV-Test : scores parfaits pour Windows Defender !

AV-Test, une organisation indépendante qui évalue les solutions de sécurité, dévoile les résultats de tests très flatteurs pour l’antivirus intégré de Windows. La société a comparé une vingtaine de logiciels, et attribue à Windows Defender 4.18 le meilleur score possible dans ses trois critères d’évaluation : « Protection », « Performance » et « Utilisation ».

Juste trois autres solutions au niveau

Seulement trois autres produits reçoivent également les notes maximales, à savoir F-Secure SAFE 17, Kaspersky Internet Security 19 et Norton Security 22.17. Pour effectuer son analyse, AV-Test a couvert une période qui va de mai à juin 2019. Les solutions mentionnées ci-dessus protègent efficacement et se distinguent par leur faible impact sur les performances.

Ces résultats confirment que Windows Defender fait désormais au minimum jeu égal avec d’autres solutions, y compris payantes. Des données qui ne devraient pas rassurer les entreprises du secteur… Tous les détails sont disponibles sur le site d’AV-Test.

Source : Comparatif d’antivirus AV-Test : scores parfaits pour Windows Defender !

Peut-on ouvrir son PC portable sans perdre la garantie ?

Un PC, c’est comme une voiture, il mérite un peu d’entretien de temps en temps. Surtout en été où la gestion des températures peut être problématique. Un petit dépoussiérage ou une pâte thermique toute neuve, ça ne fait pas de mal. Mais peut-on ouvrir son laptop sans faire sauter la garantie ?

Avant de sortir le tournevis, il faut savoir une chose. Il n’existe pas une, mais deux garanties légales obligatoires, la garantie légale de conformité et celle concernant les vices cachés. La garantie commerciale, elle, est facultative et est très souvent intégrée à l’achat de matériel informatique. Dans le détail nous avons :

La garantie légale de conformité (articles L. 217-4 à L. 217-14 du Code de la consommation).

Le professionnel vendeur doit livrer « un bien conforme au contrat et répond des défauts de conformité existant lors de la délivrance ».

Depuis mars 2016, la durée de présomption du défaut qui est passé de 6 à 24 mois « Un consommateur face à un produit défectueux n’aura plus, pendant toute la période des 2 ans de garantie, à prouver que le défaut existait au moment de la vente. C’est au professionnel d’apporter la preuve contraire s’il refuse de réparer le défaut », précise l’association de consommateurs UFC Que Choisir.

Exemple : la carte mère est défectueuse et cause de nombreux plantages sur votre laptop. Difficile de remonter exactement à l’origine du défaut.

Cette garantie peut s’appliquer sur d’autres problèmes : si vous constatez un problème de performances, s’il devient bruyant ou s’il refuse de s’allumer. L’intérêt pour le consommateur est que les défauts qui apparaissent dans les deux ans suivant l’acquisition du bien sont présumés exister au moment de la délivrance, sauf si le vendeur ou le fabricant peut apporter la preuve contraire. Si votre machine a des traces de coups ou d’usure anormale, vous pouvez oublier la garantie…

La garantie légale des vices cachés (articles 1641 à 1649 du Code civil).

Elle concerne les défauts cachés d’un produit qui peuvent diminuer fortement l’usage du produit ou le rendre carrément inutilisable. Il ne doit pas être apparent. Le plus souvent, sa découverte nécessite une expertise, un démontage… pour être confirmée. Ils doivent être antérieurs à l’achat et demandent souvent une expertise pour être prouvés.

La garantie commerciale (également appelée garantie contractuelle)

Elle est facultative et peut-être gratuite ou payante. C’est ce que l’on appelle aussi la garantie constructeur. C’est celle que l’on voit souvent mis en avant en magasin dans les mentions « garantie 2 ans » par exemple.

Elle est facultative et peut-être gratuite ou payante. C’est ce que l’on appelle aussi la garantie constructeur. C’est celle que l’on voit souvent mis en avant en magasin dans les mentions « garantie 2 ans » par exemple.

Elle s’ajoute aux 2 garanties légales obligatoires. Le contenu dépend du contrat que vous aurez accepté au moment de l’achat. Comme les précédentes, cette garantie permet, en cas de panne ou de dysfonctionnement, de faire remplacer ou réparer gratuitement un produit acheté.

Le vendeur peut également proposer des extensions payantes qui viendront prolonger la garantie commerciale comme nous le faisons. Les conditions de mise en œuvre peuvent varier en fonction du produit.

Quelle garantie appliquer ?

Vous aurez noté que ces garanties sont assez proches. Pour du matériel informatique, c’est souvent la garantie commerciale proposée par le constructeur qui est mise en avant. Elle permet d’avoir une prise en charge homogène des produits et d’avoir un interlocuteur qui connaît le matériel.

Les constructeurs sont de plus en plus frileux sur les bricoleurs du dimanche. C’est pourquoi il n’est pas rare de trouver un scellé sur le matériel informatique pour savoir si vous avez mis vos sales pattes dedans. Il peut prendre plusieurs formes : un autocollant sur une vis ou cachée sous la plaque qui ferme le châssis du portable avec une inscription vous informant d’annuler la garantie en cas d’ouverture.

Je peux ouvrir mon portable ou non ?

Que se passe-t-il si vous sortez votre tournevis préféré pour ajouter de la ram, changer un disque dur ou la pâte thermique ?

Le constructeur a le droit d’être ronchon et dire que la réparation n’entre pas dans le cadre de la garantie commerciale. Mais vous ne perdez pas tous vous droits.

Les deux garanties légales sont de la responsabilité du vendeur qui ne pourra pas faire appel des clauses restrictives pour ne pas les appliquer. On le redit, dans le cadre de la garantie de conformité, c’est au vendeur de prouver que vous être en tort. L’UFC Que Choisir conseille aux consommateurs de se référer à la garantie qui lui est le plus favorable.

La garantie ne couvre pas vos erreurs

Si vous provoquez un court-circuit, remontez mal la machine ou renversez votre boisson caféinée préférée, c’est pour votre pomme. Dans le cas de l’existence d’un vice caché, il sera alors difficile de le prouver si vous avez préalablement démonté le produit ou tenté de le réparer vous-même…

Si vous voulez parer toute éventualité et que le risque vous angoisse, et éviter les procédures à grand renfort de lettres recommandées, vous pouvez envoyer un mail au SAV de la marque de votre machine pour demander le feu vert. Dans tous les cas, n’oubliez pas que ce sont des machines fragiles à manipuler avec précaution.

Le cas de l’undervolt et des logiciels

Dans un billet précédent, nous vous expliquions comment faire baisser les températures du processeur avec le logiciel XTU. La pratique est sans danger. Aux États-Unis, Dell a tenté d’exclure la pratique des conditions de prises en charge sans succès. La loi américaine est moins protectrice qu’en Europe. De la même manière que pour une manipulation physique, c’est l’utilisation inappropriée du logiciel. Si vous grillez votre processeur en augmentant les tensions, en overclockant ou en installant un programme malveillant, oubliez la garantie.

En résumé

Les différentes garanties ne couvrent que les défauts et les pannes dues au matériel mais pas aux manipulations que vous faites.

La garantie commerciale est parfois plus restrictive que les deux autres et le vendeur peut décider de ne pas l’appliquer. La garantie commerciale n’annule pas les deux autres garanties. C’est le vendeur qui est responsable de plein droit. Cependant, si vous décidez d’ouvrir votre machine, vous prenez le risque de compliquer le travail du service après-vente ou d’être la cause de la panne. Et là pas de garantie.

Source : MatBlog