Les données de Microsoft dérobées

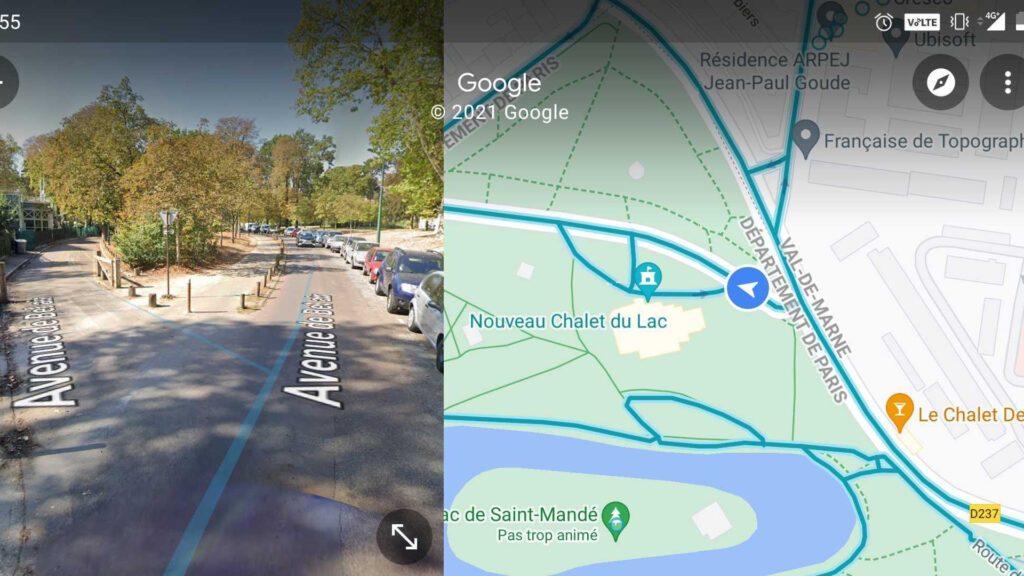

« Lapsus$ », c’est ainsi que se nomme le groupe de hackers sud-américains ayant revendiqué le vol du code source de Microsoft en mars 2022. Sur Telegram, les pirates révélaient ainsi avoir accès aux données de Bing, Bing Maps, ou encore Cortana.

Pour prouver son méfait, le groupe publiait même 37 Go de données dérobées au géant de la tech. Parmi elles, on a trouvé un fichier texte contenant les mots de passe de nombreux salariés.

Les mots de passe : données fragiles des internautes

Protéger ses identifiants est une mesure élémentaire sur Internet. Une étude d’ExpressVPN sur les mots de passe révèle que la plupart des internautes utilisent le même mot de passe pour tous les sites consultés. Cette imprudence s’ajoute à l’habitude de choisir des mots de passe simples, comme une suite logique de chiffres ou de lettres. Les internautes pensent choisir un mot de passe simple à retenir. Malheureusement, il est tout aussi facile à pirater.

Il ne faut pas plus que quelques secondes à un hacker chevronné pour venir à bout d’un mot de passe. La diversité des techniques de piratage permet, dans la majorité des cas, de dérober les identifiants d’un internaute et de s’introduire dans ses différents comptes en ligne.

Que le pirate fasse usage de la force brute, envoie un logiciel malveillant pour espionner sa victime ou emploie la technique du hameçonnage par e-mail, rares sont les mots de passe à lui résister.

Microsoft révèle en effet que plus de 18 milliards d’attaques de mots de passe à l’encontre des entreprises sont recensées chaque année. Les pirates informatiques se livrent ainsi à près de 579 attaques par seconde. Pourtant, il est possible de se prémunir contre ces agressions numériques.

Comment éviter les vols de mots de passe ?

Parmi les bonnes pratiques à adopter pour protéger au maximum ses données sur Internet, le choix du mot de passe est essentiel. Le but est de brouiller les pistes de sa navigation sur le web. Il faut compliquer la tâche aux potentiels assaillants de la toile.

Il convient, tout d’abord, de choisir un code secret unique pour chacun de ses comptes sur Internet. L’aléatoire est la clé de la protection. Ensuite, il faut éviter les mots que l’on peut trop facilement associer à sa personne. Les noms des membres de sa famille ou de ses animaux de compagnie sont à proscrire.

Les mots de passe les plus longs sont les plus difficiles à compromettre. Multiplier les signes diacritiques, quand cela est possible, est aussi une astuce efficace. Enfin, éviter au maximum la même configuration dans l’élaboration de ses mots de passe complique encore plus le travail des pirates.

Avec des règles simples et un peu de bon sens, chaque internaute peut semer les pirates sur Internet et protéger ses données en ligne. Évidemment, un mot de passe étant secret, il est fondamental de ne jamais le partager avec qui que ce soit, et encore moins sur Internet.