Accepter l’ensemble des cookies sans y réfléchir est bien moins anodin qu’il n’y paraît.

Arriver sur un site, voir une pop-up surgir de nulle part, cliquer sur “Accepter tous les cookies” sans y accorder une seule seconde de réflexion. Si cette scène vous évoque des souvenirs, rien de surprenant. Dans le cas contraire, des félicitations s’imposent.

Qu’est-ce qu’un cookie ?

Passons l’éternelle boutade du gâteau. Ces cookies-là sont de petits fichiers qui peuvent être installés sur tout support relié au monde numérique (smartphone, ordinateur, tablette, etc.). Pour reprendre la définition de l’Autorité de protection des données : « Les cookies peuvent être utilisés pour recueillir ou stocker des informations sur la manière dont vous vous comportez sur (un site) Internet et/ou sur votre appareil. La « lecture » de ces cookies permet ensuite aux sites web qui les ont placés de récupérer les informations qui y sont stockées ».

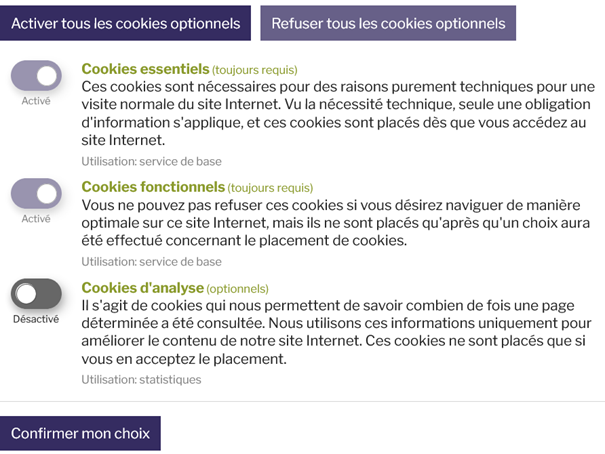

Conformément à ce qu’exige le Règlement général sur la protection des données (RGPD), chaque site internet est tenu de soumettre l’installation de cookies au consentement des internautes et d’en clarifier l’objectif. Seuls quelques-uns font figure d’exceptions. En tête de liste, les cookies qui conservent votre panier d’achat ou ceux qui assurent la sécurité d’une application bancaire.

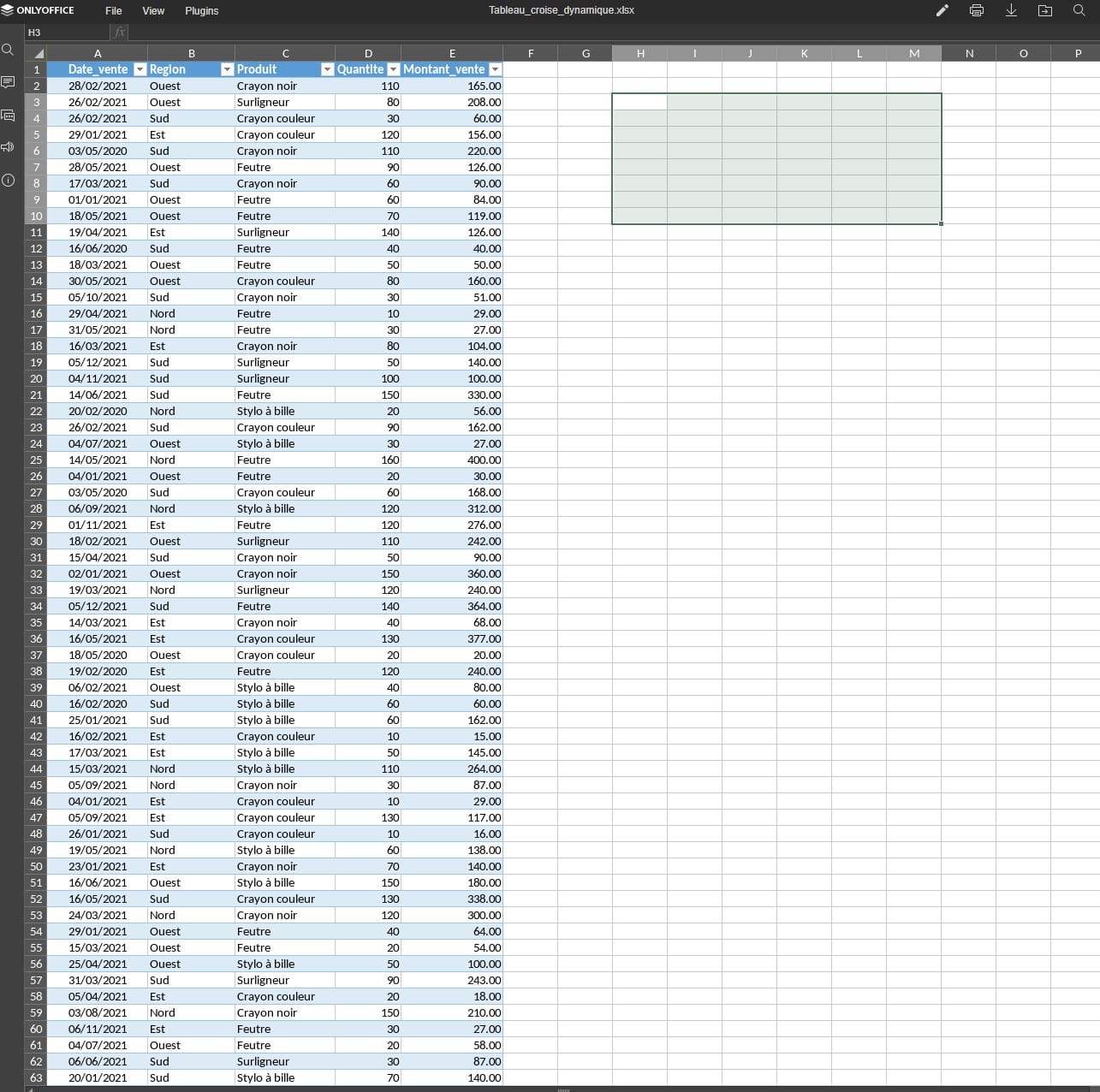

Selon le site du RGPD, il existe trois critères de classification des cookies : le but poursuivi, la provenance et leur « espérance de vie ». Chaque critère comprend lui-même plusieurs sous-catégories. Ainsi, un cookie peut être interne au site (provenance), servir à assurer le bon fonctionnement de celui-ci (but) et disparaître lors de la fermeture du navigateur (durée). Toutefois, cela signifie également qu’un cookie peut appartenir à un tiers (provenance), surveiller l’activité en ligne d’un internaute pour communiquer ses habitudes à des annonceurs (but), et rester actifs jusqu’à ce que vous décidiez vous-même de faire le ménage (durée).

Être conscient…

Les cookies sont donc intrinsèquement liés aux sites web. Pour le meilleur, pour le pire, pour nous fournir une « expérience personnalisée ». Or, cette aptitude à s’adapter à son visiteur repose sur tout un ensemble de données. Le nombre de visites, la durée des sessions, les objets commandés… mais aussi l’historique de navigation, la localisation géographique, voire des données plus personnelles. Bien sûr, les cookies ne sont pas le mal absolu et peuvent se montrer utiles dans nos recherches d’un produit en particulier. Le fait est, simplement, qu’il n’est jamais anodin d’accepter que vos données soient recueillies.

Un moyen simple de limiter les risques est de refuser l’ensemble des cookies proposés. Beaucoup de sites ont d’ailleurs simplifié la tâche des internautes et offrent la possibilité de tout refuser en un seul clic. D’autres ont, en revanche, fait le choix inverse et obligent leur public à refuser les cookies un par un. Enfin, la dernière frange d’irréductibles préfère placer ses utilisateurs face à un dilemme : accepter les cookies pour accéder au site, ou prendre un abonnement pour être en mesure de les refuser.

…et reprendre le contrôle

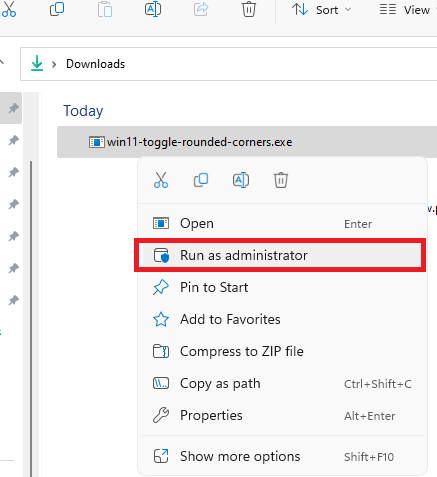

Pas de panique, toutefois, si vous avez tendance à accepter les conditions sans y regarder à deux fois. Pour rappel, les cookies sont stockés sur votre ordinateur (ou smartphone, etc.). Autrement dit, il est possible de s’en débarrasser à tout moment. La plupart des navigateurs détaillent la marche à suivre dès lors qu’on leur pose la question.

À terme, les cookies envahissants pourraient même disparaître. Les internautes étant plus attentifs à leurs données personnelles, certains changements ont d’ores et déjà été opérés. Apple a, par exemple, imposé aux développeurs d’applications sur iOS de demander le consentement des utilisateurs pour surveiller leurs activités en ligne. Selon Cookiebot, Google veut même aller encore plus loin et supprimer de son navigateur, Chrome, les cookies appartenant à des tiers d’ici à 2024. Enfin, autre possibilité : opter pour un navigateur plus sécurisé. Brave, par exemple, entend laisser le choix à ses utilisateurs de bloquer, ou non, toutes les notifications de consentement pour les cookies. Le choix est désormais vôtre…

Source: Ce qu’il se passe quand vous acceptez un cookie – Geeko