Archives

now browsing by author

Microsoft : quand Windows 10 programme son installation sans confirmation de l’utilisateur

Après 300 millions d’installations de Windows 10 en quelque dix mois, Microsoft est encore loin de son objectif du milliard de téléchargements. Et s’il doit être complété des nouveaux ordinateurs commercialisés, il reste une partie des possesseurs de systèmes sous Windows 7 et Windows 8.1 qui continuent de faire de la résistance.

L’affichage régulier de popups invitant fortement à la migration vers Windows 10 en ne laissant d’autre choix que d’installer l’OS « maintenant ou plus tard« , sans possibilité de le refuser purement et simplement, constituait déjà une nuisance non négligeable.

Selon Tom’s Hardware, Microsoft serait passé à une nouvelle étape en annonçant carrément dans le même popup la date et l’heure à laquelle Windows 10 s’installera sur la machine. Si l’utilisateur ne prend pas garde au contenu du popup, croyant qu’il s’agit toujours du même, il cliquera sur le gros bouton « Ok » validant la proposition.

Les plus attentifs ou les plus indignés par la méthode pourront toujours cliquer sur un petit « click here » leur permettant d’esquiver cette installation programmée automatique. Attention donc si vous avez l’intention de conserver votre ancien Windows : si vous n’y prenez pas garde, vous pourriez commencer la journée par une installation de Windows 10…

Source : generation-nt.com

Bloctel : dites non au démarchage par téléphone, enfin presque…

Enfin une solution efficace pour se prémunir du démarchage téléphonique ? Le nouveau dispositif baptisé Bloctel entrera enfin en vigueur le 1er juin. Mais il ne vous libèrera pas totalement.

C’est officiel : Martine Pinville, secrétaire d’état chargée du commerce et de la consommation, a annoncé que Bloctel serait mis en service le 1er juin. Bloctel est le nom d’un nouveau dispositif avec lequel les consommateurs pourront s’opposer à certains démarchages par téléphone.

À partir de cette date, les consommateurs pourront inscrire leurs numéros de téléphones fixe et mobile sur une liste, pour une durée de trois ans renouvelables, par le biais d’un futur site internet bloctel.gouv.fr. Les professionnels auront interdiction de démarcher par téléphone un prospect inscrit sur cette liste.

Bloctel succèdera ainsi à Pacitel, six mois après qu’il a fermé. Contrairement à l’ancien dispositif qui était facultatif et donc totalement inefficace, le nouveau dispositif sera contraignant. Certains professionnels malhonnêtes décideront certainement de passer outre, mais la secrétaire d’état assure que le gouvernement poursuivra les contrevenants. Lors d’un entretien sur RTL, elle a invité les consommateurs à transmettre le numéro de téléphone et si possible le nom des fraudeurs à Bloctel ou à la DGCCRF. Ces entreprises s’exposeront à une amende pouvant atteindre 75 000 euros.

Un coup d’épée dans l’eau ?

Malheureusement, Bloctel n’empêchera pas la principale source de démarchage téléphonique. En effet, le code de la consommation n’interdira pas le démarchage « en cas de relations contractuelles préexistantes ». En d’autres termes, les professionnels pourront continuer d’appeler leurs clients. Votre fournisseur d’accès à internet pourra donc continuer de vous proposer un abonnement à Canal+. Votre opérateur de téléphonie mobile de vous vendre un nouveau téléphone, un forfait supérieur ou une offre entrainant un engagement. Et votre banque de vous proposer de souscrire une nouvelle assurance.

En outre, Bloctel ne concerne que les appels téléphoniques. Pour les SMS, le dispositif existant restera en vigueur. Pour signaler un message indésirable, il faut le transférer tel quel au 33700 puis envoyer le numéro de l’expéditeur. Le service est facile, et gratuit pour les clients de Bouygues Telecom, EI Telecom, Orange et SFR, mais il est répressif et non préventif.

En somme, pour les consommateurs inscrits sur liste rouge et qui prennent soin de renoncer à l’utilisation commerciale de leurs coordonnées, l’impact de Bloctel risque d’être limité. Ce dispositif obligatoire permettra en revanche de dénoncer et donc de poursuivre les contrevenants, ce qui pourrait en refroidir certains.

Source : Clubic

QuickTime : c’est fini pour Windows et à désinstaller d’urgence

Apple arrête les frais pour la maintenance de QuickTime pour Windows. Des vulnérabilités de sécurité récemment découvertes resteront 0-day. Un logiciel qui est à désinstaller.

Source http://www.generation-nt.com

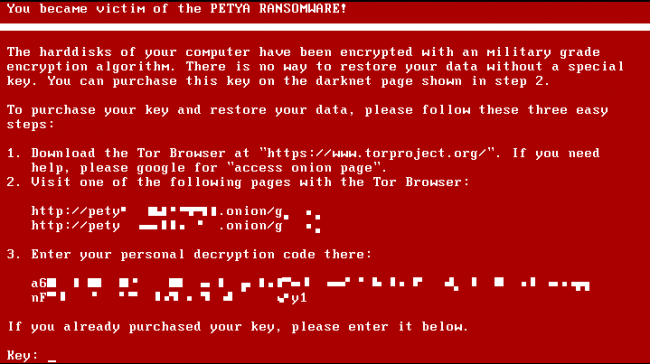

Ransomware Petya – Comment récupérer vos fichiers sans payer la rançon ?

Il y a quelques semaines, je vous ai parlé de Petya, un nouveau malware qui chiffre la table des fichiers et qui démarre directement l’ordi sur le malware pour réclamer une rançon (il écrase le MBR).

Mais niveau « chiffrement », c’est tout bidon puisque Petya se contente d’encoder en Base64 les fichiers. Cela peut facilement être inversé. Pas besoin de payer une rançon en Bitcoins donc…

Vous devez évidemment, pouvoir accéder à votre disque malade depuis une autre machine Windows (grâce à un dock USB par exemple). Téléchargez ensuite ce programme qui va extraire les données qui vont bien depuis votre disque infecté.

Puis copiez coller ce que vous donne cet outil, sur le site suivant (ou son miroir) :

- https://petya-pay-no-ransom.herokuapp.com/

- https://petya-pay-no-ransom-mirror1.herokuapp.com/

En cliquant ensuite sur le bouton Submit, vous obtiendrez alors la clé de déchiffrement que Petya vous réclame.

Y’a plus qu’à la noter, à rebrancher votre disque infecté, à redémarrer dessus, à entrer la clé, et voilà !

Source Korben

Risques de surchauffe : Toshiba rappelle plus de 100 000 batteries

Le constructeur japonais annonce en effet le rappel de 101 000 batteries embarquées dans 39 modèles d’ordinateurs portables Portege, Satellite et Tecra vendus entre juin 2011 et décembre 2015. Il est question de risques de surchauffe pouvant provoquer une brûlure ou un incendie. Aucun incident majeur n’a toutefois été rapporté pour l’instant.

De type Lithium-Ion et produites par Panasonic, les batteries potentiellement sujettes à ce problème sont identifiables grâce à leur numéro de série débutant par G71C. Il semble que seuls des consommateurs au Canada (10 000 batteries) et aux États-Unis (91 000 batteries) soient concernés. Ils sont d’ailleurs invités à retirer la batterie, à stopper son utilisation et à contacter au plus vite le service client du fabricant pour procéder à son remplacement gratuit.

Source Toshiba

Gmail : un poisson d’avril qui a très mal tourné

Google fait toujours preuve de beaucoup d’imagination pour ses poissons d’avril et cette année ne fait pas exception à la règle. La firme s’est effectivement surpassée mais une de ses blagues a été très mal perçue par les internautes et elle a même valu à Gmail de se retrouver en plein coeur d’une véritable polémique.

Le géant américain a effectivement déployé tôt ce matin une nouvelle fonction sobrement intitulée « Mic Drop » sur Gmail. Une fonction totalement révolutionnaire, et un brin décalée.

Gmail a commis une magnifique gaffe avec son poisson d’avril.

Elle se présente effectivement sous la forme d’un bouton jaune qui apparaît dans les conversations.

Le poisson d’avril organisé par Gmail a eu des effets… inattendus

Lorsque l’utilisateur clique dessus, alors Gmail envoi automatiquement un GIF animé à toutes les personnes associées au message avant de couper définitivement la conversation. Les nouveaux messages n’apparaîtront alors plus dans la discussion et il faudra se rendre dans le dossier « Tous les messages » pour les retrouver.

Rigolo, non ? Certes, sur le papier, c’est plutôt bien pensé mais Google a malheureusement commis une terrible erreur.

La firme a effectivement placé ce bouton à droite du bouton d’envoi traditionnel. Résultat des courses, pas mal de gens ont cliqué dessus sans faire exprès.

Le problème, bien sûr, c’est que Gmail n’est pas uniquement utilisé par des particuliers ou même par des adolescents de 15 ans. Le service est aussi très populaire en entreprise et chez les indépendants. Du coup, eh bien pas mal de gens sont tombés dans le panneau et ont ainsi envoyé ce fameux GIF à leur patron ou même à certains de leurs clients.

Il suffit d’ailleurs de se rendre sur les forums de Gmail pour constater l’étendue des dégâts. Ce fameux poisson d’avril n’a pas fait que des heureux et des utilisateurs du service se sont même retrouvés dans une situation très inconfortable.

Un pigiste aurait même perdu son boulot après avoir cliqué sur le mauvais bouton alors qu’il voulait envoyer ses articles (corrigés) à sa patronne.

Face à la situation, l’équipe de Gmail a tenu à présenter ses excuses à la communauté et elle a fait le choix de désactiver ce bouton afin d’éviter de nouvelles déconvenues à ses utilisateurs.

Ouverture pour Pâques

TechInfo est ouvert ce Lundi de Pâques à partir de 12h00 et ce, sans supplément de prix…

Donc n’hésitez pas en cas de problème!

Locky : Free émet à son tour une alerte

Free demande de faire attention à de faux emails de facturation qui seraient envoyés par Free Mobile. Une alerte en raison du ransomware Locky.

La semaine dernière, nous évoquions dans nos colonnes le cas du ransomware Locky diffusé dans le cadre de campagnes massives de phishing. Les utilisateurs allemands mais aussi français étaient les plus exposés par le biais de fausses factures Free Mobile.

Aujourd’hui, Free attire l’attention sur le cas de Locky et d’une vague de faux emails prétendument envoyés par Free Mobile : » Rédigés en français et émis par une adresse qui semble officielle, ils invitent à l’ouverture d’une pièce jointe (fichier de type .pdf ou .zip) pour consulter une facture. […] L’ouverture du fichier exécute l’installation d’un logiciel malveillant (type ransomware Locky) venant infecter la machine, pouvant jusqu’à chiffrer vos données personnelles. »

Aujourd’hui, Free attire l’attention sur le cas de Locky et d’une vague de faux emails prétendument envoyés par Free Mobile : » Rédigés en français et émis par une adresse qui semble officielle, ils invitent à l’ouverture d’une pièce jointe (fichier de type .pdf ou .zip) pour consulter une facture. […] L’ouverture du fichier exécute l’installation d’un logiciel malveillant (type ransomware Locky) venant infecter la machine, pouvant jusqu’à chiffrer vos données personnelles. »

Des sociétés de sécurité avaient déjà sonné l’alerte, de même que le centre gouvernemental de veille, d’alerte et de réponses aux attaques informatique pour la France (CERT-FR). Free précise que l’email avec sa pièce jointe malveillante est envoyé de manière aléatoire à des internautes, et qu’un email de facturation authentique comprend le numéro de téléphone dans le corps du message.

Check Point estime que Locky n’apporte pas forcément quelque chose de nouveau sur la scène desransomwares mais il est terriblement efficace et s’appuie pour sa distribution sur » d’énormes quantités » d’emails de spam. Une campagne de spam malveillant qui perdure alors que Locky a été repéré mi-février.

Contrairement à ce qui est évoqué dans l’alerte de Free, les pièces jointes malveillantes pour Locky semblent davantage être des fichiers de type .doc, .docm, .xls via lesquels du code exécute le malware si les macros sont activées. Des archives .zip ont effectivement été repérées et elles contiennent un fichier JavaScript (.js).

Source Generation-nt.com

Windows 10 : des fraudeurs se faisant passer pour Microsoft monnayent la mise à jour

Selon Microsoft, plusieurs personnes auraient déjà été contactées par email ou par téléphone par des fraudeurs se faisant passer pour des employés de Microsoft qui proposent une “mise à jour vers Windows 10″ payante. Les personnes acceptant les termes des fraudeurs courent le risque de voir leur compte bancaire totalement vidé en l’espace de quelques heures.

Microsoft met en garde les internautes contre une fraude massive organisée par un groupe de cybercriminels qui contactent leurs victimes par téléphone ou email pour les encourager à mettre leur ordinateur à jour vers Windows 10 moyennant un paiement de leur part. Une opération qui est bien entendu un gigantesque scam puisque la mise à jour vers Windows 10 reste gratuite pour les propriétaires de PC sous Windows 7 et Windows 8.

« Nous savons que des escrocs s’attachent à soutirer de l’argent des utilisateurs en les incitant à payer pour une mise à niveau vers Windows 10. Lorsque les destinataires ne répondent pas aux premières tentatives, les escrocs passent à la vitesse supérieure et menacent de mandater un huissier de justice. De cette manière, ils espèrent inspirer de la crainte afin que les victimes finissent par transmettre leur données », constate Karel Dekyvere, Security Lead chez Microsoft BeLux.

Microsoft conseille aux personnes contactées par email ou téléphone d’ignorer les propositions des cybercriminels. Selon la firme de Redmond, plusieurs internautes ayant donné une suite favorable à cette demande et transmis des données personnelles auraient vu leur compte bancaire entièrement vidé et leur ordinateur piraté par les cybercriminels.

Le géant de l’informatique donne également quelques conseils aux personnes qui auraient été victimes d’un préjudice:

– Si vous avez déjà donné accès à votre ordinateur, déconnectez immédiatement l’ordinateur de l’internet et effectuez un scan complet avec un antivirus récent et mis à jour, et éliminez le logiciel malveillant. Si nécessaire, vous pouvez aussi faire réinstaller votre ordinateur. Modifiez aussi tous les mots de passe tant de l’ordinateur que des comptes internet (boîte aux lettres, Facebook, Twitter…). N’oubliez pas de modifier les questions de sécurité que vous recevez quand vous oubliez le mot de passe de ces comptes.

– Si vous avez payé les fraudeurs, il convient de déposer le plus rapidement possible une plainte auprès de la police locale et de contacter la hotline de paysafecard. Si le crédit de la carte n’est pas encore épuisé par les escrocs, il est peut-être encore possible de la bloquer.

– Si vous avez subi un préjudice à l’occasion d’une fraude de ce type, vous pouvez déposer plainte pour piratage et sabotage de votre ordinateur auprès de la police locale. Rassemblez toutes les données qui peuvent attester les faits et les dommages subis. Consignez toutes les données que vous avez reçues des escrocs, comme les numéros de téléphone, les noms et adresses de site web, et remettez-les à la police.

Source : http://geeko.lesoir.be/

Attention, la version 2.9 de Transmission intègre un ransomware, le premier pour OS X !

Transmission compte de nombreux adeptes à travers le monde et il est possible que vous en fassiez partie. Si c’est le cas, alors cet article risque de beaucoup vous intéresser. En analysant la version 2.9 du programme, les chercheurs en sécurité de Palo Alto Threat Intelligence ont déniché un ransomware du nom de Ke.Ranger. Et attention car il est le tout premier de sa catégorie à s’attaquer à OS X.

Il existe de nombreux programmes malveillants de ce type sur le marché mais la plupart d’entre eux visent Windows. Jusqu’à présent, OS X avait été épargné mais les choses sont visiblement en train de changer.

Votre Mac est peut-être infecté sans que vous ne le sachiez.

C’est en tout cas ce que l’on peut déduire de cette nouvelle affaire.

Un ransomware particulièrement efficace

Comme indiqué un peu plus haut, les chercheurs de Palo Alto Threat Intelligence ont détecté la présence d’un ransomware dans la version 2.9 de Transmission, un client BitTorrent très en vogue chez les croqueurs de pommes.

Personne ne sait comment l’outil a été infecté. La seule chose que l’on sait, c’est que le programme utilise le même certificat que l’outil pour s’installer sur la machine. Ensuite, il reste inactif pendant trois jours avant de se réveiller et de commencer à chiffrer les données de l’utilisateur en s’attaquant à certains de ses dossiers.

Lesquels ? Tous ceux contenus dans son répertoire personnel et tous les documents JPG, MP3, MP4 ou ZIP.

Cela veut aussi dire que les premières victimes devraient être touchées ce lundi 7 mars puisque la dernière version du programme est disponible depuis vendredi dernier.

Lorsque tout sera en place, alors Ke.Ranger proposera à l’utilisateur de payer une rançon en bitcoins pour qu’il puisse récupérer ses documents, ses photos et ses vidéos, une rançon estimée à 400 $ environ.

Selon les chercheurs à l’origine de la découverte, ce programme malveillant n’est pas complètement finalisé et il est pour le moment incapable de s’attaquer aux sauvegardes Time Machine.

Si vous êtes touché par l’attaque, il suffira donc de restaurer une sauvegarde antérieure à l’installation de Transmission 2.9 pour remettre votre machine sur les rails.

Comment savoir si votre machine est infectée ?

Pour savoir si votre ordinateur est touché par ce ransomware, ce n’est pas très compliqué car il suffit de vous appuyer sur le Terminal ou sur le Finder pour chercher les fichiers suivants :

/Applications/Transmission.app/Contents/Resources/General.rtf

/Volumes/Transmission/Transmission.app/Contents/Resources/General.rtf

S’ils sont présents, alors votre machine a bien été infectée par Ke.Ranger. Cela veut aussi dire que vous allez devoir le supprimer avant qu’il ne se mettre en route.

Pour se faire, suivez simplement les étapes suivantes :

- Lancer le Moniteur d’Activité.

- Cliquez sur l’onglet des processus.

- Cherchez un processus nommé « kernel_service ».

- Cliquez deux fois dessus.

- Cliquez sur l’onglet « fichiers et ports ouverts ».

- Cherchez le fichier « /Users/Library/kernel_service ».

- Cliquez sur « Quitter » puis sur « Forcer à quitter ».

- Allez dans le dossier « /Bibliothèque ».

- Recherchez les fichiers « .kernel_pid », « .kernel_time », « .kernel_complete » ou « .kernel_service ».

- Supprimez les.

Apple n’a pas tardé à réagir de son côté et la firme a ainsi immédiatement révoqué le certificat du développeur pour éviter de nouvelles infections. Elle a aussi mis à jour la base de données de Xprotect pour qu’il soit en mesure d’avertir l’utilisateur lorsqu’il tente d’installer le programme vérolé.

Transmission a supprimé les installeurs infectés de son site web avant de déployer une nouvelle version de son logiciel, la 2.91. Il vaudra mieux l’installer si vous souhaitez continuer à utiliser la solution.

Source : fredzone