Archives

now browsing by author

Affaire Facebook Cambridge Analytica ?

Comment savoir si mes informations ont été partagées avec Cambridge Analytica ?

IPV6 et Netflix

Free : Ca se confirme, désactiver l’IPV6 permet d’augmenter considérablement le débit vers Netflix

Source : universfreebox.com

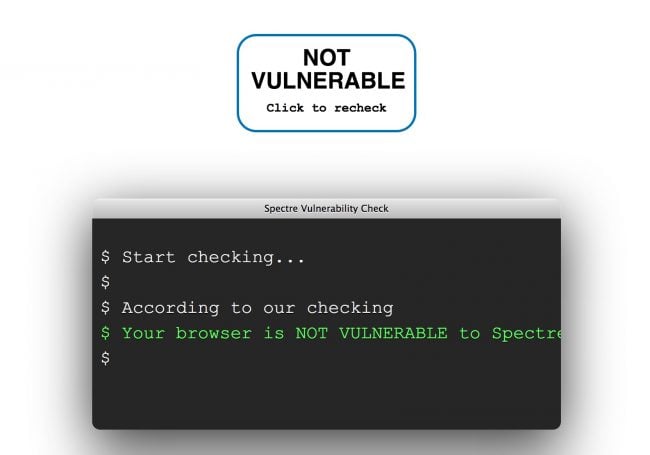

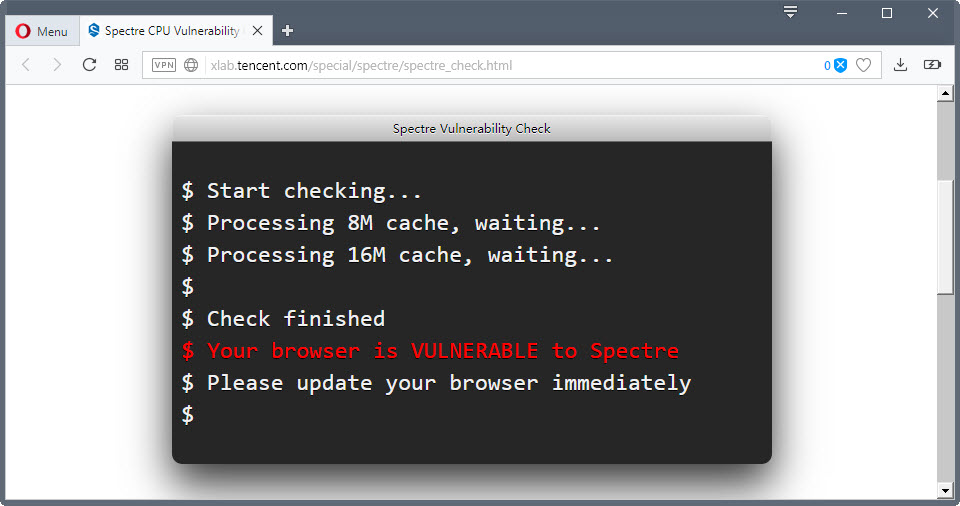

Spectre – Votre navigateur est-il vulnérable ?

Un des vecteurs d’attaque sur la faille Spectre, c’est bien évidemment le navigateur. En effet, un JS malicieux chargé depuis ce dernier pourrait compromettre la sécurité de vos données en exploitant cette vulnérabilité tristement célèbre.

Alors la question du jour c’est : Mon navigateur est-il sensible à une exploitation de la vulnérabilité Spectre ?

Pour le savoir, rendez-vous sur Spectre Check, un outil en ligne mis au point par le lab Xuanwu de Tencent, et cliquez sur le bouton « Click to check ».

Les dernières versions de Chrome Canary, Firefox et Edge semblent patchées mais les autres n’ont pas encore sauté le pas.

Voici la liste complète des navigateurs vulnérables ou non, au moment de la rédaction de cet article :

- Firefox — non vulnérable

- Firefox ESR — non vulnérable

- Internet Explorer 11 — non vulnérable

- Microsoft Edge — non vulnérable

- Pale Moon — non vulnérable

- Waterfox — non vulnérable

- Chromium (latest) — non vulnérable

- Google Chrome Canary — non vulnérable

- Google Chrome Stable — vulnerable

- Opera Stable — vulnerable

- Vivaldi Stable — vulnerable

Concernant les 3 derniers, si vous activez l’option de Strict Site Isolation comme expliquée ici, cela réglera le problème.

À suivre, car des améliorations seront prochainement apportées à cet outil.

source ghack par Korben

COMPRENDRE LES FAILLES MELTDOWN ET SPECTRE AVEC DES PIZZAS

Car les dernières actualités informatiques sur les failles MELTDOWN et SPECTRE paniquent beaucoup de monde, voilà un article très structuré et vraiment très intéressent de Pierre (de Minimachines).

Top, c’est parti !

Je n’ai pas parlé de ce grave problème sur Minimachines, comme je n’ai pas parlé auparavant d’autres soucis de ce type. Non pas qu’il ne concerne pas mon sujet de prédilection, puisque toutes les solutions informatiques ou presque du marché sont impactées. Mais par manque de connaissance approfondie du sujet.

Les Logos de Meltdown et de Spectre

Au moment où le problème a été révélé, je n’y comprenais pas grand chose et la meilleure chose à savoir alors sur ce sujet brûlant était sans doute d’attendre. Attendre que tout se décante pour éviter d’écrire n’importe quoi.

Je traite souvent de sujets que je ne maîtrise pas parfaitement. Mais dans la mesure du possible j’essaye de creuser au maximum pour ne pas écrire trop de bêtises. J’ai entendu parler pour la première fois de ma vie de l’impression d’écran OLED il y a quelques semaines mais j’ai rattrapé mon retard en me gavant d’informations et en prenant des notes avant d’écrire sur le sujet. Je n’ai pas de mérite, c’est mon métier.

Des fois, d’ailleurs, je me plante. Il m’est arrivé de comprendre des sujets à l’envers, de faire des erreurs factuelles, de vraiment écrire de travers. Mais je signe tous mes billets, je les assume et je les modifie quand je comprends où est mon erreur. Je m’excuse également quand je me plante et il m’est même arrivé de supprimer des billets totalement infondés parce que vraiment mal compris de ma part.

Mais dans tous les cas, j’engage ma bonne foi pour publier. J’écris ce que je crois et j’essaye de donner un avis argumenté sur un sujet. Quand je manque d’arguments ou de connaissances, quand je vois que la tâche à accomplir pour me mettre au niveau de celui qui comprend assez les choses pour les expliquer à ses contemporains est trop élevée, je m’abstiens.

Mais surtout quand je vois que je manque d’informations, que les chiffres lancés ça et là sont farfelus et que de l’aveu même des sources et pour des raisons évidentes de sécurité nous ne possédons pas l’ensemble des données pour parler d’un sujet de manière experte, alors je me tais. Pas par choix, par obligation. Parler sur un sujet que l’on maîtrise pas c’est possible au café du coin, pas quand on tient un blog.

C’est pour cela que je n’ai ni pas parlé de Meltdown et de Spectre, les deux failles importantes qui touchent la quasi totalité des machines modernes et qui ont été révélées la semaine passée.

« Panique à tous les étages »

J’aurais pu en parler. J’aurais pu agiter des drapeaux en flammes et titrer, comme j’ai pu le lire en France, « Panique générale » ou autres caractères bien gras sur le sujet. Des titres racoleurs et bien tristes pour la profession de journaliste car ils sont dangereux. Ils trahissent surtout une chose : La panique n’était pas du côté des ingénieurs informatiques comme certains voulaient le faire croire. La panique était au sein des rédactions qui avaient peur de passer à côté non pas de leur devoir d’information mais de la manne de clics et de visiteurs qu’un bon titre bien putassier pouvait leur rapporter en terme de publicité.

Pas de panique à bord non, et pour cause, les chercheurs qui ont trouvé la faille travaillaient à la résoudre depuis des mois avant leur divulgation en avance sur le calendrier prévu par The Register la semaine dernière. Si on imagine bien les ingénieurs en charge de la sécurité chez les fabricants et éditeurs plus que légèrement secoués le jour où les vulnérabilités ont été révélées, on est loin d’une panique et d’une urgence mise en scène par certains.

Quand on appelle un plombier parce qu’on a une grosse fuite dans sa salle de bain qui commence à déborder à l’étage du dessous, on est en panique mais le plombier n’est pas plus ému qu’à sa première fuite de chasse d’eau. Il sait qu’il va mouiller sa chemise, il sait quels outils il doit mettre dans sa camionnette et il sait qu’il va passer quelques heures à en baver. Mais il ne panique pas.

Quand un patient arrive aux urgences après un accident de la route, personne n’a paniqué hormis les éventuels témoins de l’accident. Et encore, certains gardent suffisamment la tête froide et pensent à appeler les secours. Pas un pompier n’a paniqué, ils ont fait leur job. Les urgentistes ne paniquent pas, ils auscultent et ils orientent. Les infirmières et les chirurgiens ne se mettent pas à courir comme des fous dans les couloirs en criant « OH LA LA QU’EST CE QU’ON VA FAIRE !? » Ils gardent la tête froide et se mettent au boulot.

Ingénieurs informatique en pleine panique.

Que pensez vous qu’aient fait les ingénieurs spécialisés dans la gestion de ce type de problème dans les entreprises concernées par cette faille quand ils ont été mis au courant de Meltdown et de Spectre, il ya quelques mois ? Ils ont paniqué ? Ils ont abandonné le navire ? La réponse probable est qu’ils ont mis un cachet d’aspirine dans un grand verre d’eau. Mis en marche la machine à café et appelé leur famille pour dire qu’ils rentreraient probablement assez tard voir pas du tout ce soir. Comme le font tous les gens chargés de notre protection, qu’ils soient policiers, sapeurs pompiers, urgentistes, d’astreinte pour le gaz ou l’électricité et que sais-je encore. Ce sont des professionnels et ils ne paniquent pas.

« Mais la panique, elle est à craindre chez les particuliers et les entreprises. »

Cet argument est vrai mais c’est de la faute d’une certaine presse. La panique ne naît chez les gens que parce que des gens la sèment dans des articles putassiers qui sont là pour faire du clic.

En expliquant qu’il faut vraiment avoir peur des conséquences de cette faille avec des articles de fin du monde, comme si c’était la première ou la dernière du genre et que les précédentes avaient toutes été réglées, ce sont ces articles qui créent un vent de panique.

On sait qu’à chaque fois que la presse parle de pénurie – de beurre, de sucre, d’essence ou de quoi que ce soit d’autres – c’est cela qui crée la pénurie. Les gens paniquent effectivement de ne pouvoir remplir les différents gosiers concernés et se précipitent faire leurs emplettes au maximum, vident les rayons et les pompes et créent leur propre infortune.

Quand les gens qui décryptent l’actualité informatique expliquent qu’il faut avoir peur, alors la peur s’instille dans les esprits.

Est-ce que le grand public doit avoir peur de Meltdown ou de Spectre ? L’avenir nous le dira mais, à priori, il y a beaucoup plus de chances qu’un particulier perde ses données suite à un problème matériel sur sa machine plutôt qu’on lui vole un mot de passe avec ces vulnérabilités pour s’en servir ensuite. Est-ce que l’on titre « Panique générale » alors que beaucoup de PME françaises n’ont pas de système de sauvegarde interne ? Non. Parce que ce n’est pas vendeur, c’est rébarbatif et puis, avouons le franchement c’est plus culpabilisant qu’effrayant. Et pourtant le risque est vraiment plus de ce côté.

Pendant que le journalisme du clic balançait de l’essence et des allumettes sur nos petits cerveaux, les ingénieurs en sécurité des plus grands groupes informatiques du monde bossaient à régler le problème. Si bien qu’au moment où les flammes du bûcher de la panique commençaient à consumer les internautes, on pouvait déjà lire les premiers témoignages de professionnels. Ils continuaient à lancer des vagues de mises à jour pour empêcher ces failles de produire le moindre effet.

Et de nombreux articles de chercher a faire croire à la nouveauté de la faille avec des mots choisis pour alimenter le foyer de la peur. Des mots comme « urgence » au sujet d’un patch lancé par untel ou untel est revenu de multiples fois. Comme si comprendre la faille, écrire un contre feu et le déployer se faisait d’un coup de baguette magique en quelques heures. On n’écrit pas du code aussi simplement qu’un mauvais article, cela demande déjà de comprendre comment fonctionne Meltdown et Spectre et non pas de faire un simple copié collé.

Le travail du journaliste est d’informer ses lecteurs. Or, nous venons de vivre un épisode de non information voire de désinformation pure et simple pour faire du clic.

La chronologie en cascade des articles parus ces derniers jours est édifiante. Il suffit de lire comment les premier billets Anglo-saxons ont d’abord mis en cause Intel et uniquement Intel en ne s’intéressant qu’à la partie Meltdown de l’histoire alors que Spectre impactait déjà toutes les architectures concurrentes. En précisant parfois de manière totalement trompeuse que le fondeur était le seul à proposer une technologie sensible et particulière au sein de ses puces. Sous entendant alors qu’il était le seul sujet à ces attaques. On a rapidement retrouvé des copiés collés de ces billets en France avec le même argumentaire mais sans s’intéresser le moins du monde au fond et sans comprendre comment fonctionnent nos processeurs modernes.

Puis, au fur et a mesure que les chercheurs en sécurité, et les marques, ont commencé a indiquer que toutes leurs architectures étaient impactées par Spectre avec les mêmes effets de bord…qu’ARM souffrait aussi de Meltdown sur certaines architectures de SoC. On a ajouté du scandale au premier parti pris de panique. Comme si Intel, ARM ou AMD, comme si Apple ou Qualcomm auraient pu gommer la manière dont étaient architecturés leurs processeurs. Tout le monde est impacté et donc tout le monde fait profil bas. Intel, AMD et ARM s’associent même pour faire un contre feu, conscient, eux, que le moment n’est pas à une guerre fratricide mais bien à un front commun face à l’étendue du problème.

Si tout le monde est dans le même bain, c’est parce que la méthode employée et qui ouvre cette vulnérabilité aujourd’hui était bonne et ne pas l’employer aurait été non seulement une faute technique mais également une faute commerciale vis à vis de la concurrence.

C’est exactement la même réflexion qui a poussé les différents acteurs du monde informatique à implanter dans leurs processeurs la technologie aujourd’hui mise en cause qui a poussé différentes rédactions à écrire n’importe quoi sur Meltdown et Spectre la semaine dernière.

Si les concurrents le font alors, ils faut absolument le faire sinon ils vont rafler tous les internautes. Il faut absolument en parler même si on dit n’importe quoi, même si on explique mal et même si on ne fait que rajouter de l’huile sur le feu. Sous entendu, soit plus bruyant et plus outrancier que le site concurrent. On aura peut être droit à plus de clics.

Difficile de faire le procès de la décision technique, et entre nous tout à fait valide, d’un constructeur quel qu’il soit quand on est soi-même dans la position d’un prêcheur de fausses informations qui n’hésite pas à créer de toutes pièces un vent de peur pour attirer du clic.

Après la peur panique, la peur d’une baisse de performances.

Deuxième étape franchement catastrophique de ce traitement particulier de l’information, l’annonce d’une baisse de performances. Annonce totalement biaisée et là encore uniquement destinée à maximiser le taux de clic.

Faire croire à des utilisateurs que du jour au lendemain, SI ils mettent a jour leurs système d’exploitation, ils allaient subir une baisse de 30% de leurs performances est totalement contre productif.

D’abord, en se penchant un tant soit peu sur les données publiées après l’annonce des vulnérabilités Meltdown et Spectre, on se rend immédiatement compte que ces chiffres ne concernent que les grosses infrastructures réseau. Les salles serveurs et autres parcs exploitant des grosses bases de données. A priori, ce n’est pas le genre de machine présente dans la maison de nos concitoyens qui sont pourtant visés par ces articles grossiers.

Le problème est que la réaction de pas mal de monde a été de conclure immédiatement qu’il n’était pas question de perdre en performances et que, donc, ils n’allaient plus mettre à jour leurs machines et même couper les futures mises à jour de leur système. Vous parlez d’un contre feu et d’un devoir d’information de la part des journalistes osant écrire ces gros titres !

L’effet de ces mises à jour n’a quasiment aucun impact mesurable sur la machine de monsieur tout le monde. D’ailleurs, personne ne s’en est aperçu alors que des patchs pour Meltdown ont déjà été déployés en 2017 pour Windows 10 et MacOS… Vous parlez d’une urgence panique.

De ce fait, après avoir mis le feu aux poudres en faisant peur aux gens, le jeu a été de leur faire comprendre que si ils réagissaient, ils y perdraient au change. Tout cela en louchant assez fort sur les chiffres communiqués pour faire croire que la situation d’une salle serveur pouvait s’appliquer aux machines de l’utilisateur moyen. Il est d’ailleurs souvent arrivé que ces articles fassent le grand écart entre un titre « clicbait » au possible promettant 30% de performances en moins et une explication plus fine relativisant ce problème dans l’article. L’important est d’attirer le visiteur après tout, pas forcément de lui mentir jusqu’au bout.

C’est déontologiquement inacceptable et cela ne s’explique vraiment que par la panique de ne pas saisir la balle au bond. De faire des articles qui vont drainer un maximum de lecteurs avec un minimum d’efforts parce que Meltdown et Spectre sont au top des recherches en ligne.

Il aurait suffit d’un appel vers un ou deux spécialistes pour comprendre la totalité des enjeux du problème, ses conséquences et son impact sur les machines.

Mais indiquer que les performances de la machine de monsieur tout le monde allaient souffrir le Jeudi permettait ensuite de revenir en arrière et de rassurer le Vendredi en écrivant qu’au final non, ouf, le problème ne se poserait pas. Même si depuis le mercredi, on avait les chiffres de l’impact réel et détaillé de ces mises à jour d’un point de vue performances.

Meltdown en action, à gauche ce qui est envoyé depuis le processeur, à droite sa traduction en clair.

Meltdown et spectre, si on essayait de comprendre

Ces vulnérabilités tiennent leur nom et leur logo de Google et de son groupe de travail en sécurité Google Project Zéro , ils ont aussi droit à leur site web . Pour autant, leur découverte a été réalisée par plusieurs chercheurs en sécurité dont certains universitaires (vous savez les universités, ces trucs qui coûtent chers et qui ne servent à rien) et des membres de l’équipe de Google.

Les dénommés Jann Horn, de Google Project Zero, Werner Haas et Thomas Prescher de la société Cyberus Technology ainsi que Daniel Gruss, Moritz Lipp, Stefan Mangard et Michael Schwarz de la Graz University of Technology sont à l’origine de la découverte de Meltdown. Jann Horn et Paul Kocher ont découvert la vulnérabilité Spectre.

Il faut leur tirer un coup de chapeau car ce sont vraiment des chevaliers blancs. Des gens plus mal intentionnés disposant de cette découverte auraient pu aller voir un gouvernement ou une mafia quelconque pour échanger ces informations contre des sommes rondelettes, basculant ainsi la faille en gouffre dangereux.

Comme souvent dans ce type d’aventure, la vulnérabilité n’est pas révélée à cause de leur usage par de méchants pirates mais par des chercheurs qui ne vous veulent pas du mal mais plutôt du bien. Ils ne cherchent pas à récupérer vos données mais plutôt à faire en sorte que vous soyez protégés. La première chose à faire est donc de leur tirer un coup de chapeau.

Contrairement à nos habitudes, Meltdown et Spectre ne sont pas des vulnérabilités logicielles mais materielles. Cela veut dire que la façon dont ont été conçues les architectures des processeurs de nos machines est mise en cause. On ne peut pas, comme avec une vulnérabilité logicielle, se contenter de modifier du code pour régler le problème. On a un souci matériel et ce matériel est intégré dans nos machines. Il va donc falloir faire avec.

Pour bien comprendre le problème on va parler pizza.

Imaginez vous à la tête d’un camion Pizza, vous avez peu de place pour cuisiner et un seul four. Chaque centimètre compte pour votre business. Vous avez tous les soirs une file de gens qui viennent vous commander des pizzas et compte tenu du temps de cuisson et de la préparation de chacune d’elle, vous devez les servir au mieux sans trop les faire attendre.

Si un groupe débarque dans la file avec une commande de 10 pizzas compliquées, avec une préparation longue et une cuisson lente vous savez que vous allez devoir les gérer d’une manière ou d’une autre sans pour autant arrêter de servir les autres clients. Si ensuite 6 personnes différentes vous demandent des pizzas plus simples et à cuisson rapide, vous n’allez pas faire attendre les 6 suivants tout le temps de cuisson des 10 pizzas les plus longues. Vous allez faire passer les pizzas les plus rapides au fur et à mesure de la cuisson des plus lentes. Histoire de ne pas ralentir trop le service.

Les processeurs modernes fonctionnent de la même façon. Au lieu de faire cuire leurs pizzas dans l’ordre donné par la file d’attente, il leur est permis d’aller piocher plus loin dans le code pour optimiser leur temps de traitement. C’est ce qu’on appelle le Out Of Order. Au lieu de traiter les instructions nécessaires les unes à la suite des autres, on laisse le soin au matériel de prendre de l’avance dans la masse de code à traiter. C’est plus intelligent, plus pratique et surtout plus rapide car certaines tâches sont lourdes et il vaut donc mieux les anticiper. On imagine mal le Pizzaïolo refaire de la pâte dans son camion au milieu du service en expliquant aux clients qu’il va falloir attendre qu’elle repose deux ou trois heures. Tout le monde anticipe donc les tâches les plus lourdes.

Le souci posé par les vulnérabilités révélées sous le nom de Meltdown et de Spectre est lié à cette méthode de traitement particulière. Les processeurs ne vérifient pas les permissions accordées au code qu’ils anticipent. Pas avant leur exécution finale.

Si votre Pizzaiolo trouve une pizza « pirate » anchois-ananas dans la liste des pizzas à réaliser, il va prendre sa pâte, façonner la pizza et disposer les ingrédients avant de la faire cuire. Le souci ne se révélera qu’au moment où il demandera à sa clientèle « pour qui la anchois-ananas ? ». Il s’apercevra alors que personne n’a commandé celle-ci. Comprendra que c’est une erreur de prise de commande ou qu’il a mal lu et que la pizza a été préparée pour rien avant de la jeter à la poubelle sans s’alerter le moins du monde.

Dans le cadre de notre processeur, l’envoi d’une instruction compromettante ne se contenterait pas de mélanger des ingrédients improbables mais permettrait de « lire » les instructions exécutées en parallèle dans le coeur du processeur puis de communiquer celles-ci. C’est comme si la anchois-ananas disait à un pirate quelles autres pizzas étaient présentes dans le four, leurs recettes, leur temps de cuisson, tout ce qu’il se passerait dans le four au moment de sa propre cuisson.

Avec Meltdown ou Spectre, l’écoute des autres instructions permet de lire directement ce qu’il se passe dans le processeur afin de communiquer ce qui est lu vers un autre programme. Et donc de remonter des informations importantes comme des mots de passe, des logins, des images et autres données. Tout cela sans éveiller le moins du monde le moindre programme de protection comme un anti-virus.

Alors que tous les systèmes cherchent à protéger les communications internes du processeur avec le reste du système, ces vulnérabilités trouent toute l’étanchéité maintenue en place par tous les programmeurs sur les systèmes d’exploitations modernes.

Meltown est très grave et Spectre encore plus préoccupant.

Meltdown brise donc cette barrière entre actions exécutées par le processeur et le système d’exploitation. Cette vulnérabilité permet à un programme d’accéder à la mémoire d’un système. Il n’y a donc plus aucun secret sur ce qui est exécuté dans la machine.

Spectre, quant à lui, brise le caisson étanche établi directement entre les différentes applications. Normalement, une application ne peut pas voir comment se comporte une autre application et avec Spectre ce n’est plus le cas. Invisible à tout type de programme de sécurité connu jusqu’alors, la vulnérabilité permettrait à un pirate de tromper les programmes sans les alerter. Le plus vicieux pour Spectre est que les programmes pirates pourraient se comporter de manière parfaitement anodine, voire comme des premiers de la classe en terme de sécurité en respectant tous les protocoles demandés par les éditeurs en terme de protection des données. Ils travaillent sans éveiller les soupçons à un niveau materiel qui n’est pas du tout analysé par les logiciels de sécurité.

En fait, le système fait confiance à ses Pizzaïolos qui ne se rendent absolument pas compte que personne n’aurait l’idée de commander une calzone bourrée uniquement de morceaux de merguez.

Mais alors tout le monde est touché ?

Oui. Par Meltdown, tous les processeurs Intel qui exécutent des instructions Out Of Order depuis des années sont impactés. Mais cette vulnérabilité touche également des architectures Cortex ARM qui emploient ce même processus. N’essayez pas de savoir si vous êtes ou non concerné, vous l’êtes. Même si une seule de vos machine est impactée, vos données sont sensibles à ces failles.

Pour contourner le problème Meltdown, il faut demander aux puces impactées de cesser de travailler de la manière optimisée qu’elles utilisent aujourd’hui. En gros, on ne glisse plus les pizzas qu’une par une dans le four pour éviter qu’une autre pizza puisse savoir ce qu’il s’y passe. Cela ralentit le processus mais surtout lorsqu’il s’agit d’exécuter énormément de petites requêtes les unes à la suite des autres. Ce que font les serveurs qui gèrent de grosses bases de données. Les machines des particuliers ne devraient pas particulièrement sentir de ralentissement. A court terme, Meltdown est plus impactant mais des correctifs finiront par sortir pour la totalité des systèmes : Ceux de Microsoft, d’Apple et tous les dérivés de Linux.

Le plus problématique est donc du côté de Spectre car pour cette vulnérabilité cela touche tout le monde, les puces d’Intel encore une fois, mais également celles d’ARM ou d’AMD. Et donc toutes les machines du marché ou presque : ordinateurs classiques, serveurs, portables mais aussi tablettes ou smartphones en passant par les télés connectées, les TV-Box, les cartes de développement1 et autres engins du genre.

Le plus grave pour Spectre, c’est qu’il s’agit d’une nouvelle classe d’attaque, quelque chose de totalement inconnu des chercheurs auparavant. Alors que beaucoup de méthodes prouvant l’efficacité de ces attaques ont été publiées, il reste encore un tas d’inconnues sur les armes que la faille peut englober. En d’autres termes, on ne sait pas exactement ce qu’elles sont et quelle sera la totalité des méthodes trouvées par des pirates pour récupérer des informations sur une machine en utilisant Spectre.

Cela amène à un autre problème qui va de pair avec ce manque de vision d’ensemble du phénomène Spectre. Puisque l’on ne sait pas l’étendue des possibilités offertes par la faille aux pirates, on ne sait pas encore exactement comment s’en protéger. Si des mises à jour sortent ces derniers jours, elles ne colmateront probablement pas la totalité des trous révélés à l’avenir par spectre.

Pour être très franc, les chercheurs qui ont mené à bien ces attaques théoriques ne sont pas convaincus que l’on pourra résoudre le problème via des mises à jour et de nouveaux firmwares. Ce sont plus des rustines que des solutions miracles, il n’y a pas de vaccination anti Spectre pour le moment et il est possible qu’il n’y en ait jamais.

Alors que faire ?

Virer le Pizzaïolo semble être la solution la plus basique, si ce dernier n’arrive pas à comprendre qu’on ne glisse pas un supplément chocolat-chantilly par dessus une quatre fromages et qu’il enfourne systématiquement ses pizzas incongrues avant de demander à la cantonade « Pour qui la Régina -Chocolat ? », on se dit qu’il est bon pour trouver un autre boulot. Mais à quoi bon le virer si on doit, pour le remplacer, coller un nouveau Pizzaïolo qui fera exactement les mêmes erreurs. C’est ça le problème posé par Spectre, à terme. Il n’y a pas de processeur moderne capable de contourner cette vulnérabilité. Il va falloir attendre que le parc se renouvelle dans son ensemble aussi bien chez Intel, qu’AMD ou ARM, ce qui peut prendre des dizaines d’années.

Le plus évident est de mettre à jour très régulièrement chaque machine, c’est à dire de demander à cuire les pizzas une à une dans chaque four pour contrer Meltdown et de lister en gras au dessus de la porte quels ingrédients il ne faut pas mélanger ensemble pour Spectre. Afin d’éviter les recettes bizarres. Le problème étant qu’il y aura toujours un petit malin pour proposer une nouvelle recette de pizza non listée par les mises à jour et qu’il faudra sans cesse vérifier quand ces recettes loufoques apparaîtront. On ne peut pas dire aux systèmes de n’exécuter que tel code à la façon d’une liste blanche car cela tuerait toute innovation. Alors il faut recourir à la liste noire des codes à ne pas utiliser. Cette liste noire étant incrémentée après que des pirates se soient servi de ces codes, à la manière d’un anti-virus.

Chez les constructeurs, la problématique va être de proposer une nouvelle génération de puces débarrassée de ces failles. Cela pose de gros soucis car on ne crée pas un nouveau processeur en claquant des doigts. Il faut plusieurs années pour construire une architecture et cela veut dire que les processeurs qui sortiront dans les mois prochains seront impactés, à moins d’être salement retardés pour être modifiés en conséquence. Mais pour certaines gammes de puces, la production de masse a débuté il y a des semaines et des machines sont déjà équipées et sorties d’usine. Il y a fort à parier que la prochaine génération chez Intel, ARM ou AMD soit encore sous le coup de ces failles.

Evidemment ce sera un désastre écologique. Parce que l’industrie a tout fait pour que les machines ne soient pas modifiables et que de nombreux appareils portables ne peuvent pas être mis à jour alors que la technologie existe. Il faudra donc mettre à la benne des millions de machines parfaitement fonctionnelles, de nombreuses entreprises ne pouvant pas se permettre de continuer à prier pour qu’elles ne soient pas impactées à leur insu. Sans compter l’impact en terme de consommation énergétique représenté par l’investissement nécessaire des hébergeurs et autres centres de traitement de données qui vont voir fondre les performances de leurs parcs.

La seule et unique solution est donc de corriger les systèmes en les mettant a jour. Cela sera une course de vitesse permanente entre pirates et développeurs. Utiliser Meltdown étant plus générique, il est probable que l’attention des pirates se porte dessus pendant les mois qui viennent. L’utilisation d’un outil automatisé qui irait compromettre des millions de machines à la manière d’un virus, envoyant en masse des informations vers des serveurs qui auraient pour tâche de trier les résultats pourrait être très payant. Imaginez un système qui analyserait du contenu en masse mais qui ne réagirait qu’à la suite de remontées de chiffres ressemblant à un numéro de carte bleue. A un email et un mot de passe ou à tout ce qui toucherait une monnaie virtuelle comme le Bitcoin. Récupérer des informations serait très rentable et un tel robot logiciel pourrait se monnayer assez cher entre pirates.

Pour Spectre, l’usage de la faille semble plus complexe et donc son utilisation serait forcément plus ciblée. Ecrire une nouvelle recette pour récupérer le mot de passe Facebook d’un inconnu à l’autre bout de la planète n’a aucun sens. Pas plus que de récupérer son code de carte bleue car l’écriture du code serait plus coûteuse que le gain. Par contre, viser une personnalité, une entreprise ou un serveur particulier pourrait valoir la peine. On imagine qu’une recette pirate « dormante » mise en place sur un serveur pourrait se déclencher de manière répétée pour écouter des informations et les transmettre petit à petit pendant des mois. Une telle attaque serait complexe à mettre en place mais pourrait être véritablement payante pour voler, par exemple, des secrets industriels.

La seule issue est donc dans la mise à jour de vos machines. Patchez vos systèmes, fouillez les mises à jour et provoquez les.

Vous pourrez ainsi prendre en compte l’estime des constructeurs dans lesquels vous avez eu confiance. J’ai comme un doute que l’on ne voie pas de mises à jour aussi rapides et aussi systématiques pour les anciens systèmes que pour les nouveaux. Que ce soit logiciel ou materiel, tout ce qui n’a plus de valeur sur le marché sera traité en dernier lieu, si jamais c’est effectivement traité. Je doute que les smartphones de plus de 3 ou 4 ans bénéficient d’une quelconque mise à jour pour Spectre. Aucun fabricant ne paiera des ingénieurs pour mener à bien des correctifs et les envoyer vers les machines les plus anciennes.

Si vous avez un engin qui est mis à jour, Meltdown devrait rapidement ne plus être qu’un mauvais souvenir. Quand à Spectre, il planera toujours comme une épée de Damocles au dessus de votre tête. Mais avec un tout petit peu de chance, cela ne devrait pas vous affecter. Si, par contre, vos équipements ne sont pas mis à jour d’ici quelques semaines, il sera temps de ne plus les utiliser. Du moins de ne plus les connecter au réseau.

Vous n’avez donc pas à paniquer, il s’agit d’un énième épisode de la guerre qui se mène entre les différents protagonistes de ce milieu. Les gentils chercheurs en sécurité d’un côté, les méchants pirates qui veulent récupérer des données de l’autre. Sachant que la menace la plus forte pour vous simple particulier sera celle d’un « pirate » demi-sel qui achètera un script prêt à l’emploi. Un script écrit par un autre qui utilisera une vulnérabilité probablement déjà identifiée et qui laissera mouliner un serveur pour l’utiliser. C’est lui qui pourra éventuellement récupérer des informations vous concernant car vous pourrez peut être vous retrouver dans le grand filet tendu par son robot numérique. Si vous mettez à jour votre machine, il y a de fortes chances que son script ne lui serve à rien.

Une seule conclusion : Surfez couverts

Source : minimachines.net

Antivirus : classement AV-Comparatives sur les derniers mois

Le laboratoire AV-Comparatives publie son classement des solutions antivirus face aux vecteurs d’infection d’un internaute lambda. Un récapitulatif sur une période de cinq mois.

Pour son test de protection dans le monde réel, le laboratoire indépendant AV-Comparatives publie les résultats compilés entre les mois de juillet et novembre.

Une vingtaine de solutions de sécurité ont été testées dans un environnement Windows 10 64 bits entièrement à jour, avec des logiciels tiers également à jour. Les solutions de sécurité ont aussi été mises à jour au fil des mois.

Un total de 1769 tests en direct ont consisté en une exposition à des URLs malveillantes avec des exploits de type drive-by download (infection par un malware lors d’une simple consultation) et des URLs pointant directement vers un malware.

Sur la période de cinq mois, c’est la solution Panda Free Antivirus qui pourrait être classée première. Elle a bloqué tous les échantillons malveillants. Par ailleurs, même si ce n’est pas le sans faute concernant les faux positifs, son taux se situe dans le haut du panier.

Pour Bitdefender Internet Security, Tencent PC Manager, Trend Micro Internet Security et F-Secure Safe, un unique échantillon malveillant n’a pas été bloqué.

Pour autant, et même contrairement à d’autres solutions qui n’ont pas bloqué davantage d’échantillons malveillantes, la solution de F-Secure est rétrogradée au niveau de distinctions attribuées par AV-Comparatives. Ce n’est pas la plus haute en raison d’un nombre particulièrement élevé de faux positifs, soit 132 contre une moyenne de 18 par l’ensemble des solutions testées.

Source : generation-nt.com

Windows 10 : la mise à niveau gratuite vit ses derniers jours

Pour la première année de lancement de Windows 10, les utilisateurs de Windows 7 ou 8.1 ont pu bénéficier d’un upgrade gratuit. La promotion avait concerné les particuliers, mais pas pour l’édition Entreprise de Windows 10.

Cette mise à niveau gratuite a pris fin lors de la sortie de la mise à jour anniversaire de Windows 10 à l’été 2016. Cependant, la gratuité de l’upgrade a perduré pour les utilisateurs ayant recours à des technologies d’assistance.

En pratique, Microsoft ne vérifie pas si l’utilisateur a effectivement recours à des outils d’accessibilité, et n’importe qui peut donc profiter de » l’astuce. « Elle prendra fin dans quelques jours.

La date d’expiration a été fixée au 31 décembre 2017. C’est un rappel dans la mesure où cette date d’expiration avait déjà été communiquée il y a plusieurs semaines. En 2018, ce sera donc terminé.

Sur ordinateur, Windows 7 est encore la version de Windows la plus utilisée devant Windows 10.

Source : generation-nt.com

Permanence sur les jours de fête.

Une permanence sera assurée pendant ces jours de fête le 24 et le 25 décembre ainsi que le 1er janvier 2018 de 14h00 à 17h00.

Une permanence sera assurée pendant ces jours de fête le 24 et le 25 décembre ainsi que le 1er janvier 2018 de 14h00 à 17h00.

Je vous souhaite de bonnes fêtes de fin d’année.

Intel prépare la fin du Legacy BIOS pour 2020 au profit de l’UEFI

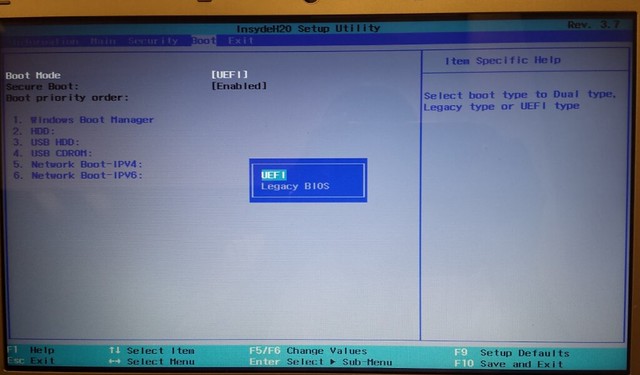

Si vous avez connu l’évolution du Micro ordinateur Personnel et en particulier des machines x86, vous avez été un jour ou l’autre confronté au bel écran bleu d’un BIOS. Ce petit bout de code qui servait de relais entre le matériel installé dans votre machine et système d’exploitation que vous alliez utiliser.

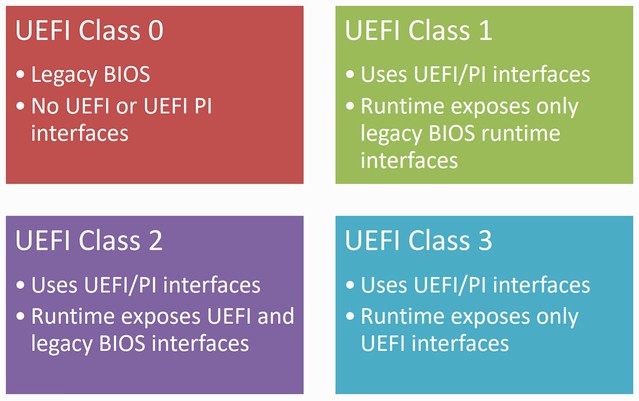

Ce BIOS a depuis quelques années quasi disparu des machines récentes, enfin presque. Un nouveau système baptisé UEFI a pris sa place et prend désormais en charge ces actions. Il reste néanmoins une option spécifique liée à l’existence du BIOS. Un mode “Legacy BIOS” qui permet de piloter sans trop de soucis certains matériels ou systèmes récalcitrants à l’UEFI.

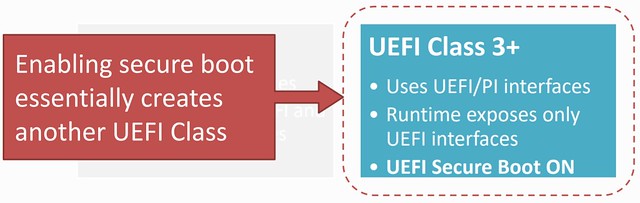

Intel prévoit la disparition de ce mode Legacy BIOS d’ici 2020 puisque les systèmes de la marque opteront alors pour le mode UEFI class 3 qui ne prévoit plus un support de ce mode Legacy BIOS. L’intérêt de cette transition est une augmentation de la sécurité de la machine. Ce mode UEFI demande une signature de chaque élément d’un PC avant de l’autoriser à fonctionner. Une option qui est sur le papier très intéressante car cela évite d’installer un périphérique qui pourrait corrompre vos données, par exemple.

Mais une option qui a un effet pervers, elle empêche de continuer à utiliser un ancien matériel parfaitement fonctionnel mais non signé. Typiquement, une vieille carte son PCI par exemple, datant d’une époque où les composants n’étaient pas signés numériquement, ne fonctionnerait pas sur un PC équipé d’un UEFI Class 3. Il lui faut un mode Legacy BIOS pour continuer à tourner.

Beaucoup de détracteurs de ce système 100% UEFI indiquent également que le fait d’avoir un materiel signé numériquement n’est en rien une garantie contre un piratage de la machine, il s’agit juste d’une vérification de la part des fabricants que leur matériel est conforme à la production mais ne protège en rien contre les failles. Enfin, il a été fait mention de piratages complexes de solutions reprenant à leur compte des signatures de marques pour des matériels contrefaits. Certaines clés RSA de chiffrement matériel étaient clairement sous dimensionnées et des marques comme Infineon Technologies se sont fait tirer les oreilles pour leurs choix jugés peu efficaces. Des cartes mères ont été modifiées pour outrepasser des fonctions UEFI et des matériels ont également patiemment choisi pour offrir des compatibilités inhabituelles et inattendues avec d’autres en mode UEFI pour pouvoir les exploiter sous MacOS sur des PC classiques. Bref la solution 100% UEFI est encore à perfectionner d’un point de vue sécurité.

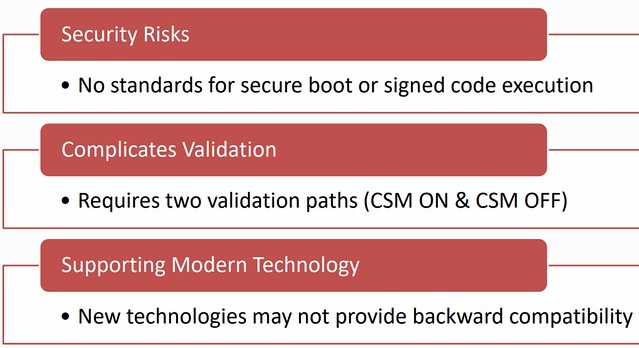

Le Legacy BIOS pose trois problèmes selon Intel, le premier concerne la sécurité, le second la validation matérielle des équipements et le troisième la compatibilité entre nouvelles technologies et matériels anciens

L’autre grande crainte liée à cette évolution vers un mode 100% UEFI Class 3 vient du monde du logiciel Libre. Car si un système peut refuser un matériel non signé numériquement, il peut également n’autoriser que les systèmes d’exploitations de son choix. Une carte mère ou un portable pourrait refuser non seulement l’installation d’un système Linux ou MacOS mais il serait possible de faire en sorte qu’un Windows 10 soit limité dans ses évolutions et qu’il soit, par exemple, impossible d’installer une nouvelle version du système sur une machine. Ou de revenir à un Windows 7 ou 8.1.

Trois avantages, un code plus petit, une validation et un support plus aisé et l’utilisation de nouvelle technologies

Intel travaille donc avec ses partenaires pour retirer de la vente tous les périphériques n’ayant pas une compatibilité UEFI parfaite d’ici 2020. Date à laquelle le fondeur pourrait décider de n’activer ses puces uniquement que sur des systèmes équipés d’un UEFI Class 3. L’utilisateur lambda y gagnerait sans doute en sécurité et améliorerait sensiblement le contrôle des matériels signés mais l’effet de bord le plus vraisemblable serait la mise au rebut de matériels fonctionnels devenant soudain incompatibles et la grosse tentation des fabricants de produire des machines compatibles avec des générations limitées de système d’exploitation.

Dans un premier temps, cela empêcherait également un constructeur de vendre une machine en FreeDOS par exemple.

Source : minimachines.net

Comment installer les extensions Chrome dans Firefox

Outre une nouvelle interface et un nouveau moteur, Firefox 57 introduit un nouveau système d’extensions qui marque une grosse rupture. Les extensions « classiques » écrites avec les technologies XUL et XPCOM de Mozilla ne sont plus compatibles avec le navigateur.

La fondation a fait le choix, il y a deux ans de cela, d’adopter une nouvelle solution pas aussi puissante en matière de personnalisation et de fonctionnalités, mais plus sécurisée, plus modulaire… et plus proche de Chrome. Les développeurs doivent maintenant utiliser une API baptisée WebExtensions qui est un décalque de l’architecture des extensions de Chrome.

Si l’on perd des extensions historiques de Firefox (All-in-One Sidebar, DownThemAll!, Classic Theme Restorer…) qui ne seront pas mises à jour vers le nouveau système, on gagne toutes celles de Chrome (et d’Opera qui a la même base)… ou presque. Il y a en effet des incompatibilités connues.

C’est peut-être pour cette raison que Mozilla ne met pas plus en avant la possibilité d’installer des extensions Chrome dans Firefox dès aujourd’hui. C’est pourtant possible, mais avec d’éventuelles lacunes à la clé, donc. Voici comment faire.

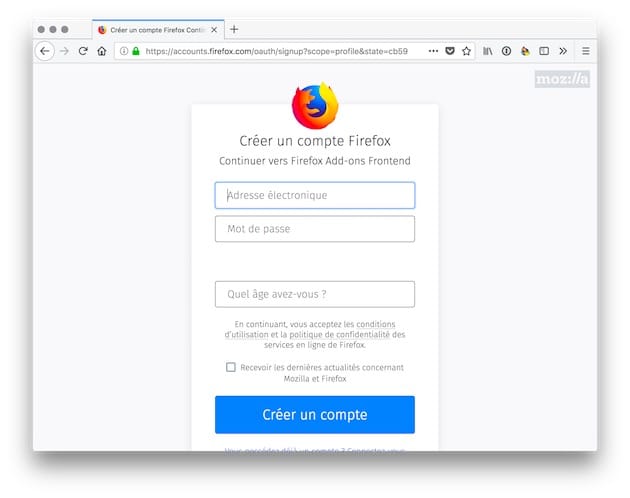

Créez un compte Firefox

Vous devez commencer par créer un compte Firefox. Ce compte sert notamment à synchroniser vos données sur tous vos appareils, mais dans le cas qui nous intéresse, il va servir à signer les extensions afin qu’elles puissent s’installer.

Connectez-vous avec ce compte sur le site Firefox Add-ons. Vous n’avez même pas à activer votre compte Firefox au sein du navigateur (Préférences > Compte Firefox) si la synchronisation ne vous intéresse pas.

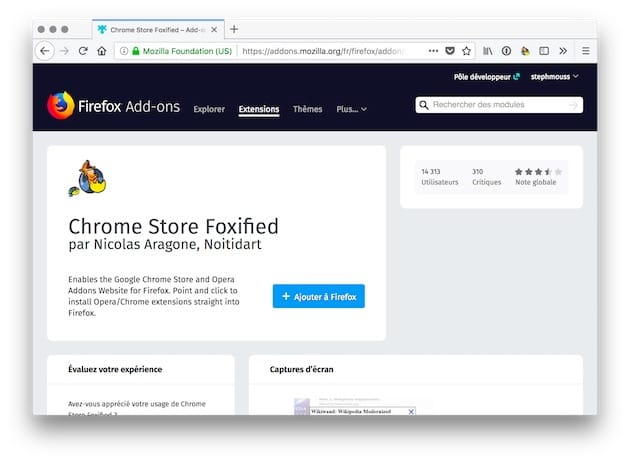

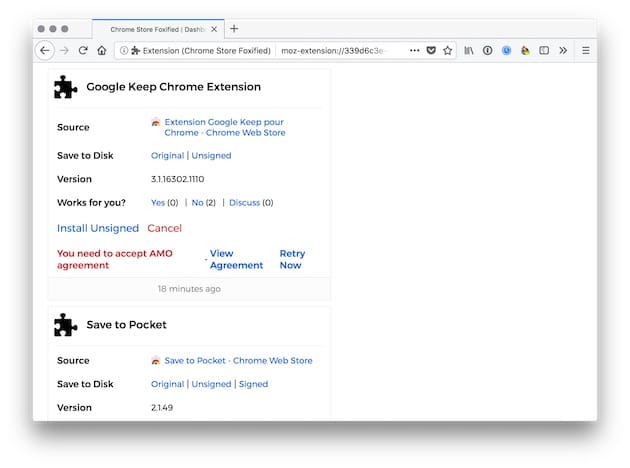

Installez l’extension Chrome Store Foxified

La clé de l’opération, c’est l’extension Chrome Store Foxified pour Firefox. C’est elle qui permet de télécharger et installer les extensions de Chrome et Opera. Installez-la.

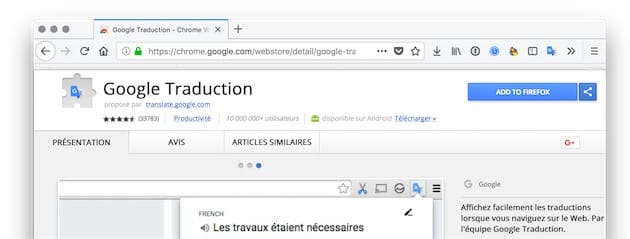

Rendez-vous sur le Chrome Web Store

Dorénavant, quand vous sélectionnez une extension dans le Chrome Web Store ou dans le catalogue d’extensions Opera, Chrome Store Foxified remplace le bouton « Disponible sur Chrome » ou « Ajouter à Opera » par « Add to Firefox ». Un clic sur ce bouton, et Chrome Store Foxified s’occupe de tout le nécessaire (conversion, signature, validation…) pour l’installation.

La première fois que vous effectuerez l’opération, Chrome Store Foxified vous demandera d’accepter l’accord de distribution des extensions Firefox qui est nécessaire pour les signer. Ce sont juste deux cases à cocher.

L’extension Chrome est installée de la même façon qu’une extension Firefox : une nouvelle icône apparaît dans la barre d’outils et on peut désactiver ou supprimer l’extension dans les réglages dédiés (about:addons).

Dans le dashboard de Chrome Store Foxified, vous pouvez voir toutes les extensions Chrome que vous avez installées, les enregistrer sous la forme d’un fichier .crx, les mettre à jour et indiquer si elles fonctionnent.

Votre réseau fixe/mobile est mauvais ? Dénoncez votre opérateur à l’Arcep !

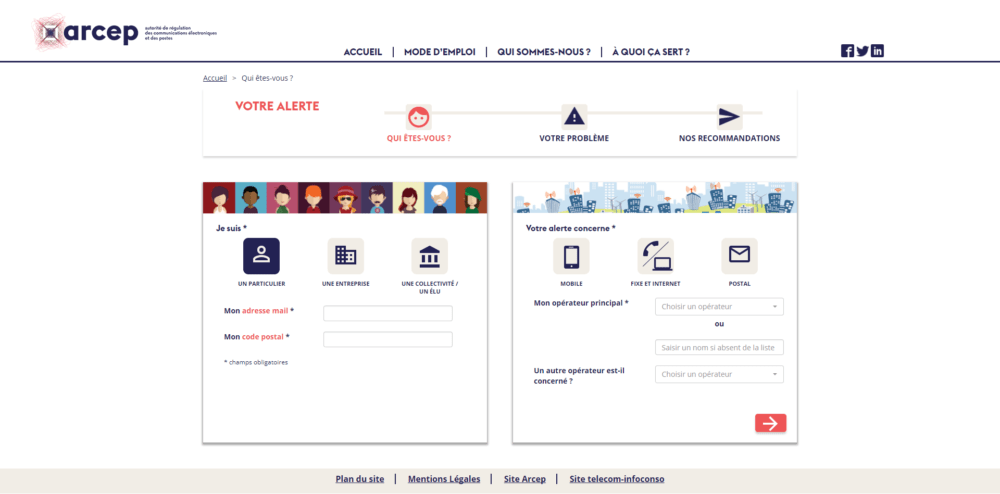

L’Arcep lance son service « J’alerte l’Arcep » afin que chacun puisse donner son avis sur son FAI ou son opérateur. Le but est bien sûr de pousser les acteurs concernés à s’améliorer.

Comme annoncé un peu plus tôt ce mois-ci, l’Arcep, l’Autorité de Régulation des Communications Électroniques et des Postes, vient de lancer « J’alerte l’Arcep », un service permettant de signaler les dysfonctionnements que l’on peut rencontrer avec une offre fixe, mobile, internet ou postale. Le but est de pousser les opérateurs et FAI à améliorer leur réseau dans les zones à problèmes.

Grâce au site jalerte.larcep.fr, il est désormais possible de signaler tout problème de surfacturation, de raccordement, de téléphone coupé, d’internet, de réseau mobile ou même de réception de courrier et de colis. Il ne s’agit cependant que d’une alerte et non d’une saisie. N’y espérez pas un suivi personnalisé de votre dossier ou un quelconque dédommagement, les litiges individuels relèvent du champ de compétence de la DGCCRF.

En quantifiant correctement les dysfonctionnements, l’Arcep compte en réalité sur nous pour cibler son action auprès des opérateurs fixes, mobiles, internet et postaux. De quoi permettre à ces derniers de s’améliorer en priorité dans les zones réellement problématiques.

Rappelons que l’Arcep cherche avant tout à protéger les utilisateurs et faire en sorte qu’ils profitent du meilleur service possible. Même quand l’autorité reproche à un opérateur de déployer son service trop rapidement.

Source : FrAndroid