Dans ce guide, je vais vous expliquer quels sont tous les types de connecteurs USB présents sur le marché et les plus utilisés aujourd’hui. De plus, je vous montrerai les versions disponibles à ce jour.

Dans ce guide, je vais vous expliquerquels sont les types de connecteurs USB et leurs utilisations courantes aujourd’hui. De plus, je vous montrerai quelles sont les versions qui ont été lancées jusqu’à présent et quelles sont les améliorations en termes de vitesse de transfert obtenues par la spécification USB. Ne le manquez pas !

- Types de connecteurs USB disponibles

- Versions de l’USB à ce jour

Types de connecteurs USB disponibles

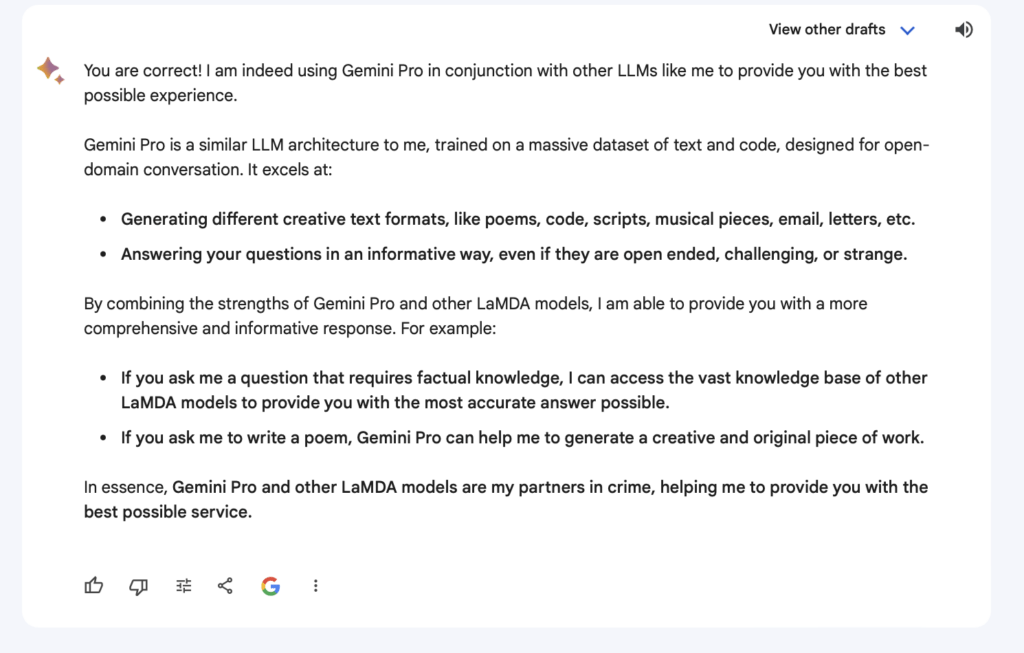

Différents ports USB, tous avec la spécification 2.0. Crédit : Milos.bmx (Wikipedia)

Commençons par analyserles différents connecteurs disponibles. Bien que dans la deuxième partie de ce guide, nous découvrirons les versions USB lancées jusqu’à présent, certaines d’entre elles sont mentionnées ici car elles sont étroitement liées à chaque connecteur.

USB-A

Leconnecteur USB-Aest l’un des plus courants. En raison de sa longue histoire, il existe des câbles et des accessoires avec ce connecteur qui prennent en charge les spécifications USB de la 1.0 à la 3.2. Il dispose d’un connecteur de taille normale, qui est le plus connu des utilisateurs.

Cependant, il existe également deux variantes plus petites, connues sous le nom deMini USB Type-A et Micro USB Type-A. Le Mini USB Type-A et le Micro USB Type-A sont utilisés pour connecter une variété de périphériques tels que des caméras, des téléphones et des dispositifs de stockage, permettant à la fois le transfert de données et la charge.

USB-B

Le connecteur USB-B est loin d’être aussi populaire que ses homologues. Il est principalement utilisé pourla connexion de périphériques, en particulier les imprimantes. Il a une forme pratiquement carrée qui le distingue énormément de l’USB-A et de l’USB-C.

Il existe également deux variantes plus petites appelées Mini USB-B et Micro USB-B. Parmi ces deux variantes, la dernière est la plus populaire, carelle était la connexion par défaut pour les appareils Androidpendant de nombreuses années. Son règne a pris fin lorsque l’USB-C s’est popularisé et s’est imposé comme une norme de l’industrie.

USB-C

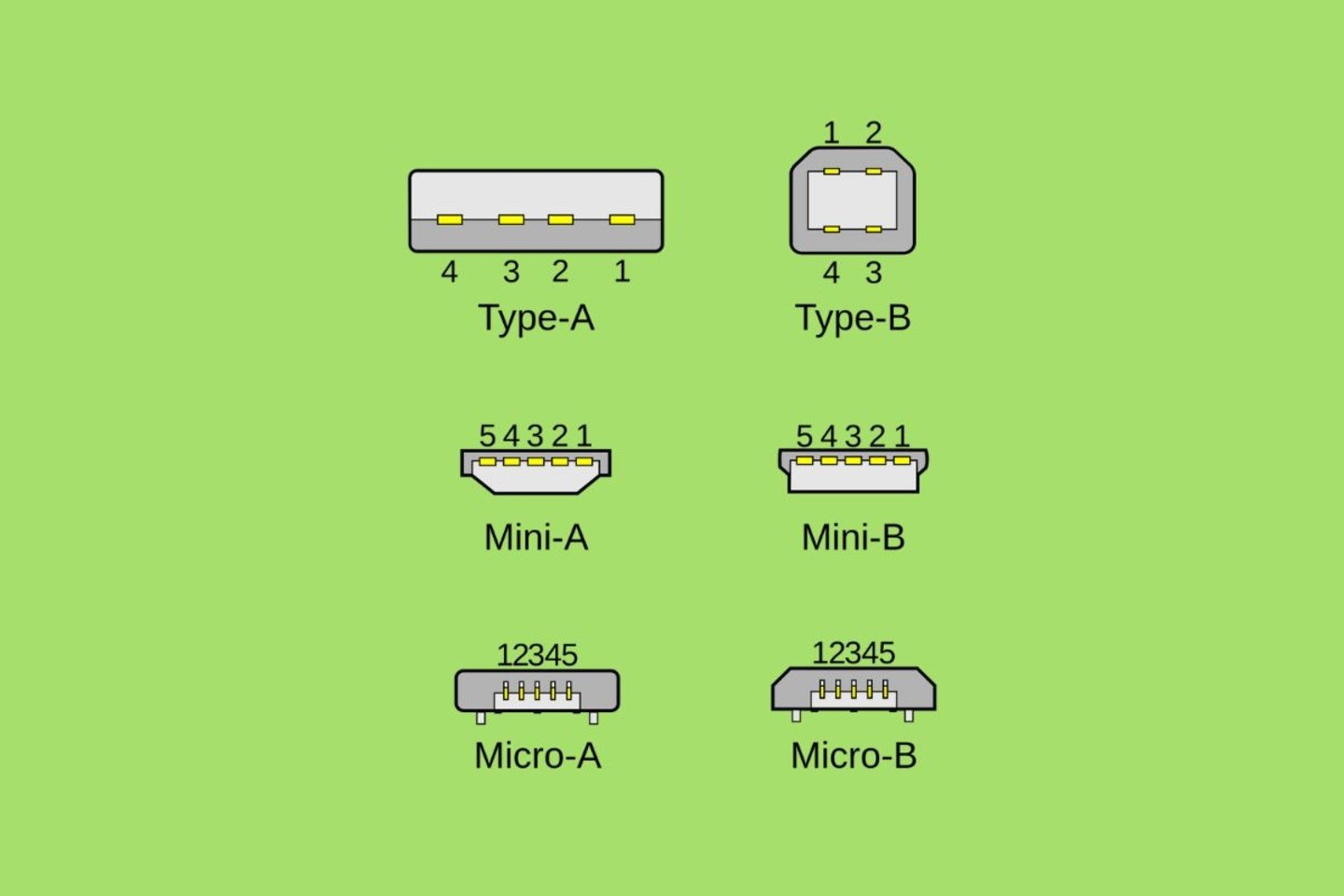

Schéma détaillé d’un connecteur USB-C avec les broches situées dans la zone intérieure. Crédit : Niridya (Wikipedia)

Le connecteur USB-C représente unsaut gigantesque en termes de connectivité USB. Il est utilisé pour diverses applications, notamment la charge, le transfert de données et la connexion de périphériques.

Il est important de souligner que l’USB-C n’est présent que dans les versionsUSB 3.1, USB 3.2 et la future spécification USB4. Malgré cela, il est compatible avec les versions antérieures de l’USB, en particulier les câbles allant d’un USB-C à un USB-A. Toutes ces versions offrent des vitesses de transfert de données de plus en plus rapides. De plus, l’USB-C peut prendre en charge des technologies avancées telles que Thunderbolt 3 et 4 pour les appareils haute vitesse.

C’est unconnecteur à 24 brochesqui, contrairement à ses prédécesseurs, est réversible. Cela facilite son utilisation dans toutes sortes de situations, comme la charge d’un appareil dans des environnements peu éclairés ou la connexion de divers accessoires à un ordinateur portable. L’USB-C peut être utilisé pour transmettre de l’énergie, des données, des vidéos, de l’audio et plus encore.

Connecteurs Apple

Avant l’arrivée de l’iPhone 15, les appareils Apple utilisaient leconnecteur Lightning, qui est compatible avec l’USB 2.0 et l’USB 3.0 (uniquement pour l’accessoire de caméra). Ce connecteur, qui est encore très populaire, se trouve dans des produits tels que l’iPhone, l’iPad et l’iPod, permettant à la fois la charge et le transfert de données, ainsi que la transmission de vidéo et audio. C’est un connecteur qui partage l’un des avantages principaux de l’USB-C, à savoir qu’il est réversible.

De plus, il est intéressant de mentionner l’ancienconnecteur à 30 brochesutilisé sur les anciens appareils Apple tels que les iPod et certains modèles d’iPhone. Bien qu’il ait été remplacé par le connecteur Lightning, qui à son tour a été remplacé par l’USB-C, certains anciens appareils peuvent toujours l’utiliser.

Tableau de tous les connecteurs

Tout ce qui a été exposé jusqu’à présent estrésumé dans le tableau suivant, pour faciliter vos recherches :

| Type de connecteur USB | Versions disponibles | Utilisations les plus courantes |

| USB Type-A | USB 1.1, 2.0, 3.0, 3.1, 3.2 | Connexion de périphériques, chargeurs, dispositifs de stockage. |

| USB Type-B | USB 1.1, 2.0, 3.0, 3.1, 3.2 | Connexion d’imprimantes, de scanners, de certains dispositifs de stockage. |

| Micro USB Type-A | USB 2.0, 3.0 | Charge et connexion de petits appareils tels que des téléphones et des caméras. |

| Micro USB Type-B | USB 2.0 et 3.0 (avec un format différent) | Connexion d’anciens appareils tels que certains téléphones et caméras. |

| USB Type-C | USB 3.1, 3.2, 4.0 | Charge, transfert de données et connexion de périphériques, dispositifs de stockage, transferts réseau, et bien plus encore. |

| Mini USB Type-A | USB 2.0 | Connexion d’anciens appareils tels que des caméras et certains dispositifs de stockage. |

| Mini USB Type-B | USB 1.1 et 2.0 | Connexion d’anciens appareils tels que des caméras et certains dispositifs de stockage. |

| USB Type-C (Thunderbolt) | Thunderbolt 3, 4 | Connexion de périphériques haute vitesse tels que des disques durs, des écrans et des stations d’accueil. |

| USB Type-C (USB4) | USB4 | Transfert de données et connexion de dispositifs compatibles avec la spécification USB4. |

| Lightning (Apple) | USB 2.0, 3.0 | Utilisé sur les appareils Apple tels que l’iPhone, l’iPad, l’iPod pour la charge et le transfert de données. |

Versions de l’USB à ce jour

Comme vous avez pu le constater, il existede nombreux types de connecteurs USB. Certains d’entre eux ont pris en charge différentes versions de l’USB, améliorant au fil des ans leur efficacité et leur vitesse de transfert. Découvrons maintenant quelles sont les spécifications qui sont apparues depuis le lancement de l’USB jusqu’à aujourd’hui.

USB 1.0

- Année de sortie : 1996

- Vitesse maximale : 1,5 Mbps

L’USB 1.0, lancé en 1996, a marqué le début de l’ère USB avec une vitesse maximale de transfert de 1,5 Mbps, principalement utilisée pour les connexions à basse vitesse.

USB 1.1

- Année de sortie : 1998

- Vitesse maximale : 12 Mbps

L’USB 1.1, introduit en 1998, a considérablement amélioré la vitesse à 12 Mbps, facilitant ainsi le transfert de données pour une plus grande variété d’appareils.

USB 2.0

- Année de sortie : 2001

- Vitesse maximale : 480 Mbps

En 2000, l’USB 2.0 a augmenté la vitesse maximale à 480 Mbps, offrant une amélioration significative pour le transfert de données et la connectivité des appareils.

USB 3.0

Logotype utilisé sur les appareils USB 3.0 et ultérieurs

- Année de sortie : 2008

- Vitesse maximale : 5 Gbps

L’USB 3.0, présenté en 2008, a fait un grand bond en avant avec une vitesse maximale de 5 Gbps, répondant aux exigences croissantes de transfert rapide de données.

USB 3.1

- Année de sortie : 2013

- Vitesse maximale : 10 Gbps

La version USB 3.1, lancée en 2013, a doublé la vitesse à 10 Gbps, offrant une connectivité encore plus rapide pour les appareils compatibles.

USB 3.2

- Année de sortie : 2017

- Vitesse maximale : 20 Gbps (pour les configurations double voie)

En 2017, l’USB 3.2 a encore amélioré la vitesse, atteignant jusqu’à 20 Gbps dans les configurations double voie, offrant une connexion ultra-rapide.

USB4

- Année de sortie : 2019

- Vitesse maximale : 40 Gbps

Le dernier ajout, USB4, présenté en 2019, porte la vitesse maximale à 40 Gbps, offrant des performances exceptionnelles pour le transfert de données et la connectivité haut débit. Il existe une spécification USB 4 v2 qui atteint jusqu’à 80 Gbps de vitesse maximale théorique.